Le réseau LAN, cœur vulnérable de votre entreprise

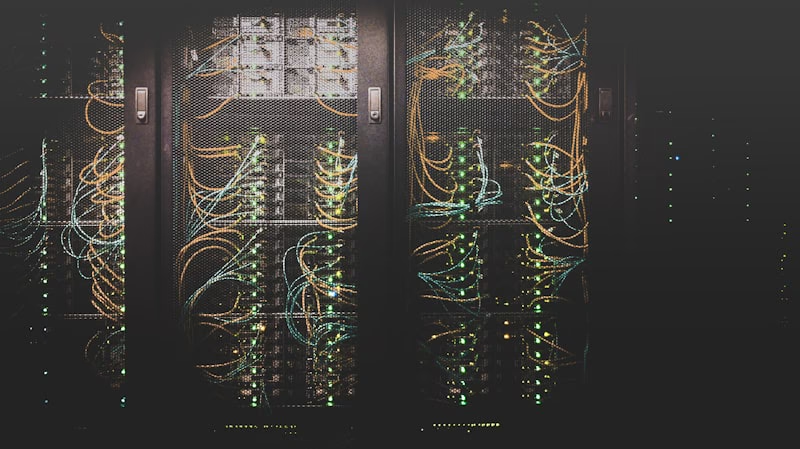

Votre réseau local relie postes de travail, serveurs, imprimantes, objets connectés et équipements réseau. C'est sur lui que transitent vos données les plus critiques : messagerie, ERP, CRM, partages de fichiers, bases de données et parfois même vos sauvegardes.

Paradoxalement, c'est aussi la partie la moins surveillée de la sécurité informatique. Un audit du réseau interne révèle ce qui s'y joue réellement : protocoles obsolètes encore actifs, droits d'accès trop larges, mots de passe par défaut jamais modifiés, équipements oubliés.