Qu'est-ce qu'un web shell ?

Avec l’usage massif du télétravail et des applications en mode SaaS et cloud, les attaques informatiques ont le vent en poupe. Parmi elles, l’une se distingue du reste : les web shell.

Les web shell, qui font partie de la famille des portes dérobées, sont de petits bouts de codes – souvent écrit en C, PHP ou ASP.net – uploadés sur vos serveurs à votre insu.

Avec ces fichiers dépassant rarement la dizaine de Ko, le pirate informatique va prendre le contrôle de vos serveurs.

En effet, les web shell sont des interpréteurs de commande web qui ouvrent une ou plusieurs portes dérobées dans votre système. De plus ils sont particulièrement difficiles à détecter. Et ce, même si elles sont généralement basées sur des modèles communs tels que les web shell C99, C100, R57...

Même les géants du web suréquipés en matériel et en experts IT ne sont pas à l’abri des web shells comme nous allons le voir tout de suite.

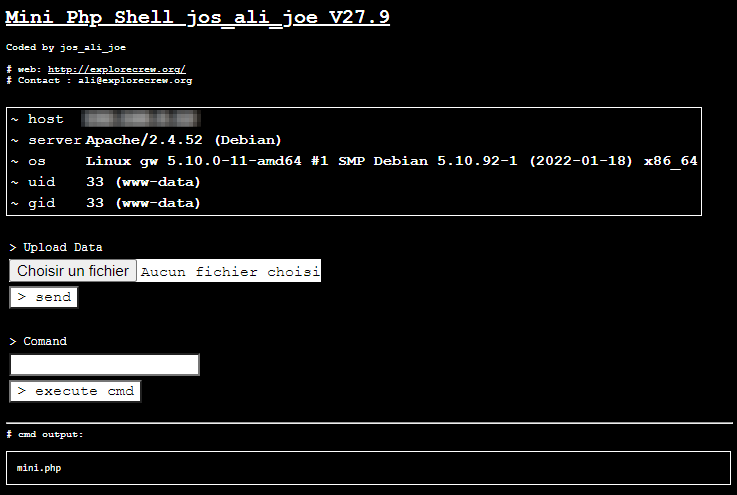

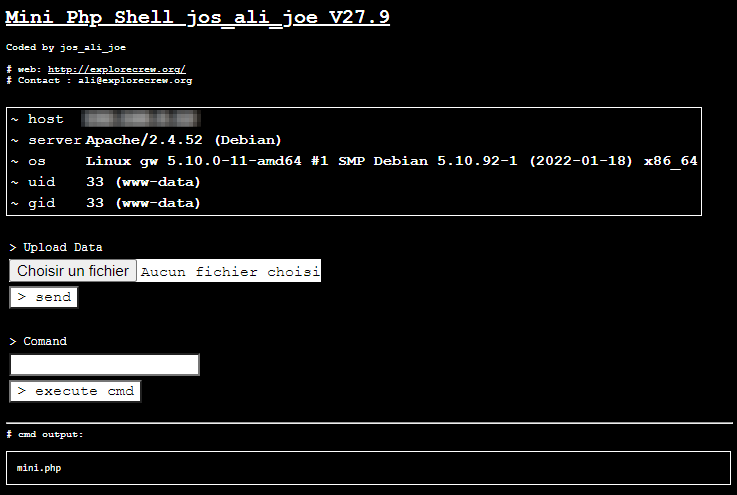

Un exemple de websell que l'on peut trouver sur un site web infecté

Un exemple de websell que l'on peut trouver sur un site web infectéWordPress et Microsoft : toutes deux victimes de web shells en 2021

WordPress

L’on ne présente plus WordPress. Ce CMS, abritant 43,3 % des sites web en janvier 2022 est un outil incontournable pour des millions de webmasters. Sa formule de simplicité séduit, notamment grâce aux templates offerts par l’éditeur.

Ce qui a donné des idées aux pirates : pourquoi ne pas infecter directement les templates plutôt que les sites ?

A partir de cette idée, le créateur de template AccessPress a vu 93 de ses thèmes – peut-être plus, tous n’ont pas été testés –

être infectés par un web shell. Cela représente environ 360 000 sites et donc, plusieurs millions d’utilisateurs potentiels.

L’alerte a été lancée en septembre 2021 par les équipes de JetPack, un plugin de sécurité de WordPress. En tout, il a fallu trois mois à AccessPress pour corriger les vulnérabilités de ses templates.

Mais comment les cyberpirates ont-ils procédé ?

Ils ont tout d’abord ajouté un fichier initial.php dans la racine du fichier directory, dont le but était d’établir une liaison avec le domaine frauduleux

wp-theme-connect.com. Après quoi, ils ont modifié le fichier vars.php et supprimé le fichier initial.php.

À l’intérieur du fichier var.php, il ne subsistait qu’une seule fonction, d’apparence anodine : wp_is_mobile_fix. Ce nom n’a pas été choisi au hasard, étant donné que juste au-dessus, vous trouvez une fonction appelée "wp_is_mobile".

Autant dire donc que cette attaque était presque indétectable pour les webmasters non avertis.

Microsoft Exchange

Microsoft Exchange est un service de messagerie électronique spécialisé dans le cryptage d’e-mails. Il est utilisé par des ETI, des grands groupes et toutes les entreprises qui échangent des données sensibles par mail.

D’ailleurs, vous l’utilisez peut-être sans le savoir via votre adresse Outlook professionnelle.

Tout ceci fait de Exchange une cible de choix pour les pirates.

En janvier 2021,

Microsoft Exchange a été infecté par un web shell. Microsoft accuse le groupe pirate Hafnium – groupe classé dans la catégorie des « Menaces persistantes avancées » ou APT – et affilié au gouvernement chinois.

Ces derniers auraient profité d’une faille « Zéro-day » du logiciel pour envoyer un script web shell ironiquement appelé « help.aspx » sur les serveurs. Le fichier avait pour mission de scanner, détecter et contourner tous les outils de protection de Microsoft.

Après quoi, le fichier instant.aspx a été téléversé pour exécuter, effacer et visualiser le contenu des serveurs.

Le nombre de victimes est imprécis encore aujourd'hui, mais on parle de

plusieurs dizaines de milliers d'entreprises infectées.

Quels dommages un web shell peut-il causer sur son site internet ou intranet ?

Les conséquences d’un web shell pour un site internet ou pour un intranet sont désastreuses, par exemple :

- le vol des données des utilisateurs et leurs coordonnées bancaires (en particulier sur les sites d’e-commerce) ;

- la fuite d'informations et la divulgation de vos secrets d’entreprises ;

- l’installation de malwares sur vos serveurs ;

- l'utilisation des ressources du serveur pour faire gagner de l'argent au hacker, comme par exemple un mineur de cryptomonnaie ou l'envoi de milliers de mails de phishing;

- le blacklistage de votre site par Google et les produits antiviraux ;

- la perte de confiance des internautes ;

- la perte totale de vos données.

Comment détecter un web shell ?

Malgré votre arsenal défensif en cybersécurité, des cyberpirates peuvent réussir à s’infiltrer dans vos services via un web shell. Voici quelques méthodes pour les débusquer :

- examinez régulièrement les fichiers journaux – couramment appelés logs – de vos serveurs : la présence de requêtes inhabituelles, d'appels de pages web inconnues, ou de tentatives de connexion vers des serveurs inconnus devrait vous alerter ;

- utilisez un logiciel de suivi de vos modifications : une modification que ni vous ni aucun de vos collaborateurs ne reconnaît est très souvent un signe d’intrusion. Cette technique permet de s’assurer qu’aucun nouveau fichier n’est créé ;

- faites appel à un professionnel de la cybersécurité : véritables experts spécialisés dans la recherche de web shell et d’autres malwares, les experts de la cybersécurité vous garantissent une protection complète et adaptée à vos besoins.

Comment se protéger d’un web shell ?

Hélas, il n’existe aucun moyen fiable pour être à l’abri des web shell. Cependant, quelques mesures de sécurité vous mettront à l’abri de la plupart des attaques :

- ne pas autoriser la modification des répertoires web et des morceaux de codes : sans ça, difficile pour les cyberpirates de téléverser leurs fichiers (aussi appelés "charge utile") sur votre serveur ;

- instaurer une zone tampon entre vos services publics et privés, on parle de zone démilitarisée ou DMZ en anglais, ainsi un serveur infecté ne laissera pas la possibilité au hacker d'attaquer d'autres cibles ;

- les web shell peuvent être détectés par un antivirus performant, c'est donc une bonne idée d'activer les antivirus et les protections cloud sur les serveurs ;

- activer les pare-feux applicatifs web et les systèmes IDS et IPS sur votre réseau : à eux deux, ils vont filtrer toutes les requêtes des conversations HTTP entrantes et sortantes et contrôler l’intégrité des fichiers hébergés.

Mais si vous êtes un professionnel, nous vous recommandons d'utiliser notre service d'

hébergement sécurisé pour vous prémunir des attaques de hackers. Notre hébergement inclut une détection automatique des web shell, même cryptés, même inconnus.

Tags

HACKING

PIRATAGE

SITE WEB

SERVEUR WEB

CYBERSÉCURITÉ

DÉTOURNEMENT DE SERVEUR

CONTOURNEMENT DES SÉCURITÉS

FUITE D'INFORMATIONS

RECHERCHE DE VULNERABILITÉS

HÉBERGEMENT

MICROSOFT

OUTIL DE HACKING

TECHNOLOGIES WEB

MALWARE

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.