Qu'est-ce que le phishing ?

Le phishing est une technique utilisée par les criminels pour tromper les utilisateurs d'Internet en les incitant à divulguer des informations sensibles, telles que les mots de passe et les numéros de carte de crédit. Cela peut se faire par le biais d'e-mails frauduleux, de sites Web frauduleux ou de messages instantanés. Les escrocs utilisent souvent des méthodes de social engineering pour inciter les victimes à cliquer sur des liens malveillants ou à fournir des informations personnelles.

Les e-mails de phishing peuvent sembler provenir de sources légitimes, comme une banque ou un fournisseur de services en ligne, et peuvent même inclure des logos et des images authentiques pour renforcer la illusion de légitimité. Les sites Web de phishing peuvent également ressembler à des sites Web légitimes, mais ont souvent une URL légèrement différente pour tromper les utilisateurs.

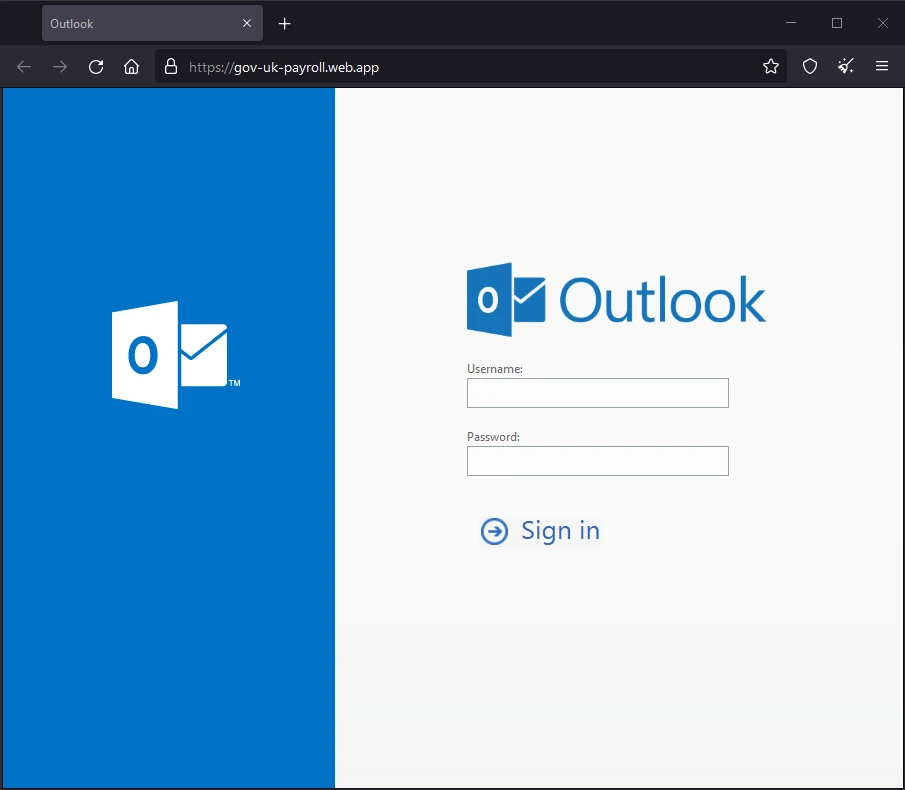

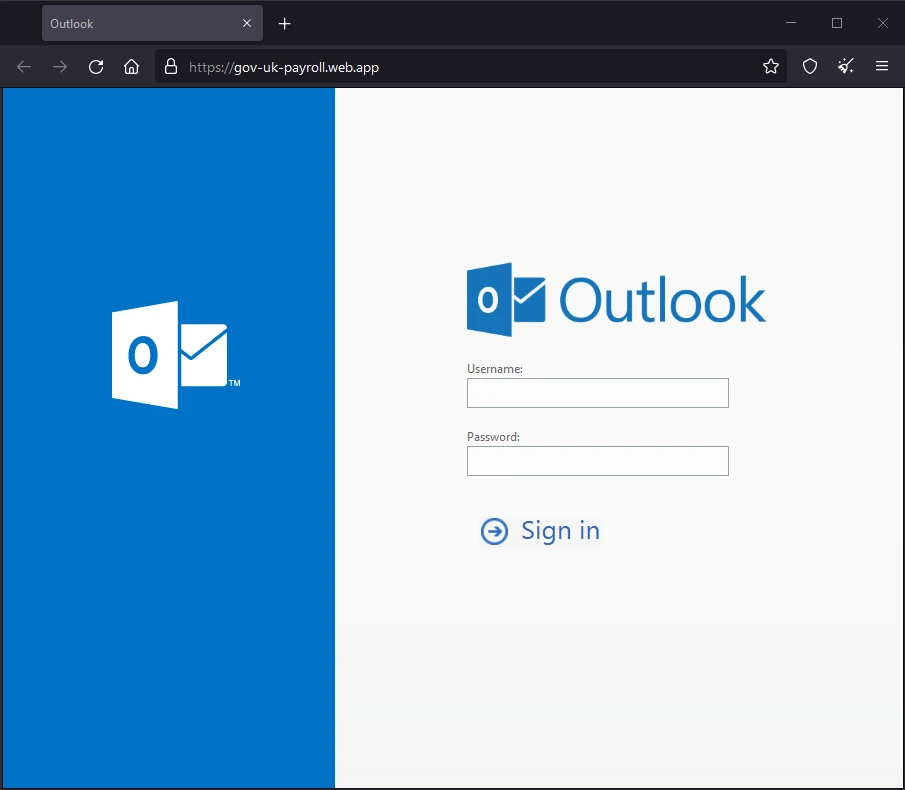

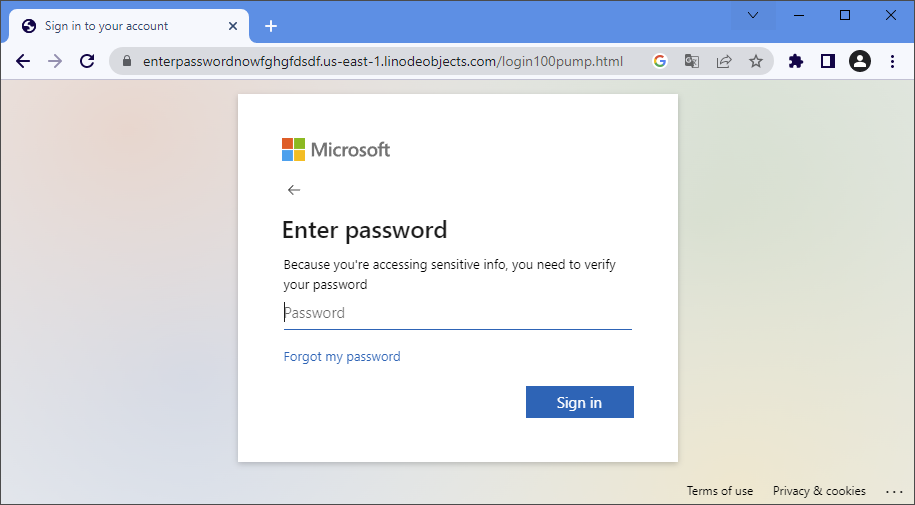

Un exemple de site web de phishing pour récupérer le mot de passe de votre compte Outlook. Le nom de domaine est suspect ! Crédit photo : © SecuriteInfo.com

Un exemple de site web de phishing pour récupérer le mot de passe de votre compte Outlook. Le nom de domaine est suspect ! Crédit photo : © SecuriteInfo.com

En français, le phishing se traduit par hameçonnage.

Quelques exemples concrets de cas de phishing

Les entreprises et institutions publiques, et notamment celles qui brassent de grosse quantité d'argent sont souvent les cibles préférées du phishing. Nous allons examiner cinq cas de phishing confirmés qui ont eu lieu ces dernières années et qui ont causé des dommages importants aux victimes.

Le cas de phishing de la banque de l'Inde: en 2016, des escrocs ont utilisé des e-mails de phishing pour inciter les utilisateurs à divulguer leurs informations de connexion bancaire. Les e-mails, qui semblaient provenir de la Reserve Bank of India, ont demandé aux victimes de mettre à jour leurs informations bancaires en cliquant sur un lien malveillant. Les escrocs ont ensuite utilisé ces informations pour accéder aux comptes bancaires des victimes et voler de l'argent.

Le cas de phishing de l'IRS: en 2017, des escrocs ont utilisé des e-mails de phishing pour se faire passer pour l'Internal Revenue Service (IRS) aux États-Unis. Les e-mails demandaient aux victimes de mettre à jour leurs informations fiscales en cliquant sur un lien malveillant. Les escrocs ont ensuite utilisé ces informations pour se faire passer pour les victimes et demander des remboursements d'impôts frauduleux.

Le cas de phishing de Netflix: en 2018, des escrocs ont utilisé des e-mails de phishing pour se faire passer pour Netflix. Les e-mails demandaient aux utilisateurs de mettre à jour leurs informations de paiement en cliquant sur un lien malveillant. Les escrocs ont ensuite utilisé ces informations pour effectuer des achats frauduleux ou pour voler de l'argent directement des comptes bancaires des victimes.

Le cas de phishing de Google: en 2019, des escrocs ont utilisé des e-mails de phishing pour se faire passer pour Google. Les e-mails demandaient aux utilisateurs de mettre à jour leurs informations de compte en cliquant sur un lien malveillant. Les escrocs ont ensuite utilisé ces informations pour accéder aux comptes Google des victimes et voler des informations personnelles ou financières.

Le cas de phishing de Zoom : en 2020, avec l'augmentation de l'utilisation de Zoom pour les réunions en ligne, des escrocs ont commencé à utiliser des e-mails de phishing pour se faire passer pour Zoom. Les e-mails demandaient aux utilisateurs de mettre à jour leur compte en cliquant sur un lien malveillant qui les dirigeait vers un site Web frauduleux

Le cas des fausses convocations policières ou juridiques : les escrocs jouent sur la peur de la police ou de la justice de leurs victimes, en envoyant de faux mails de convocations, généralement pour pédophilie et/ou pornographie. Nous avons détaillé un de ces cas avec le

faux mail de convocation de Catherine de Bolle.

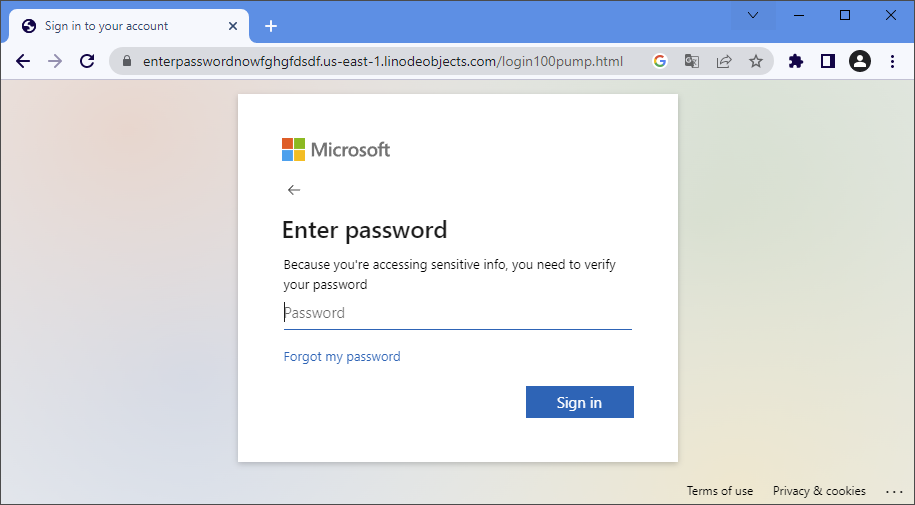

Un autre exemple de tentative de vol de votre mot de passe Microsoft. Le nom de domaine est suspect ! Crédit photo : © SecuriteInfo.com

Un autre exemple de tentative de vol de votre mot de passe Microsoft. Le nom de domaine est suspect ! Crédit photo : © SecuriteInfo.comComment se protéger du phishing ?

Pour vous protéger contre les attaques de phishing, il est important de prendre des mesures préventives et de savoir comment détecter les tentatives de phishing.

- Utilisez un logiciel de sécurité: Les logiciels de sécurité, tels que les anti-virus, les filtres de mails ou les dns filtrants, peuvent protéger votre ordinateur contre les logiciels malveillants et les sites Web de phishing. Si vous n'obtez pas pour un fournisseur qui se chargera de cette tâche, assurez-vous de toujours maintenir à jour votre logiciel de sécurité pour vous protéger contre les dernières menaces.

2

- Soyez méfiant envers les e-mails et les messages instantanés suspects: Les escrocs utilisent souvent des e-mails et des messages instantanés pour inciter les utilisateurs à divulguer des informations personnelles. Soyez méfiant envers les e-mails qui demandent des informations personnelles ou qui incluent des liens malveillants. Si vous recevez un e-mail suspect, ne cliquez pas sur les liens et ne fournissez pas d'informations personnelles.

- Vérifiez l'URL des sites Web: Les escrocs peuvent créer des sites Web de phishing qui ressemblent à des sites Web légitimes, mais qui ont une URL légèrement différente. Avant de saisir des informations sur un site Web, vérifiez soigneusement l'URL pour vous assurer que vous êtes sur un site Web légitime.

- Utilisez une authentification à deux facteurs : L'utilisation de l'authentification à deux facteurs ou à plusieurs facteurs, permet de protéger vos comptes en utilisant un mot de passe combiné à un autre moyen d'identification, comme un code envoyé par SMS ou une application d'authentification.

- Soyez attentif aux pièges d'hameçonnage : Les escrocs peuvent utiliser des pièges d'hameçonnage pour inciter les utilisateurs à divulguer des informations personnelles. Par exemple, ils peuvent créer des enquêtes ou des concours qui demandent des informations personnelles ou financières en échange d'un prix. Soyez attentif à ces types d'offres et ne fournissez jamais d'informations personnelles ou financières sans vérifier la légitimité de l'offre.

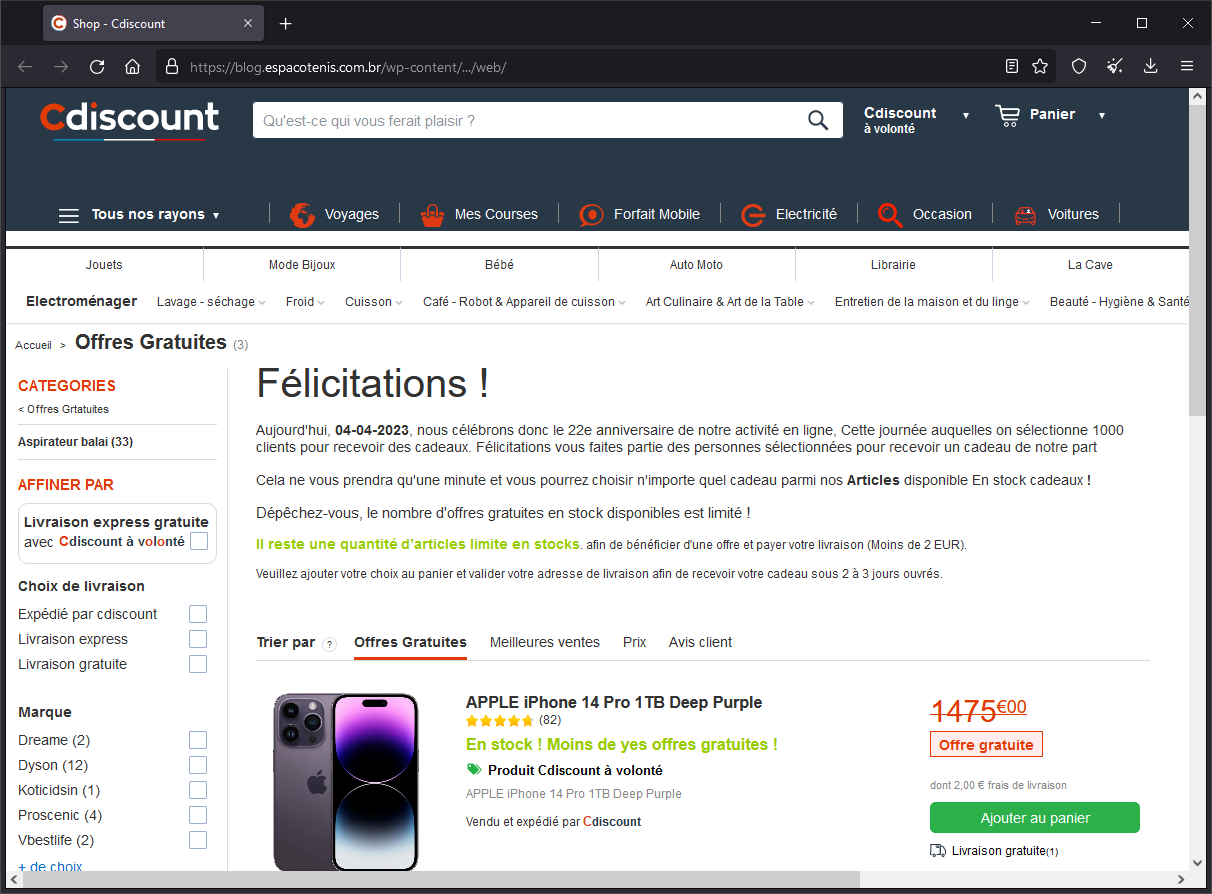

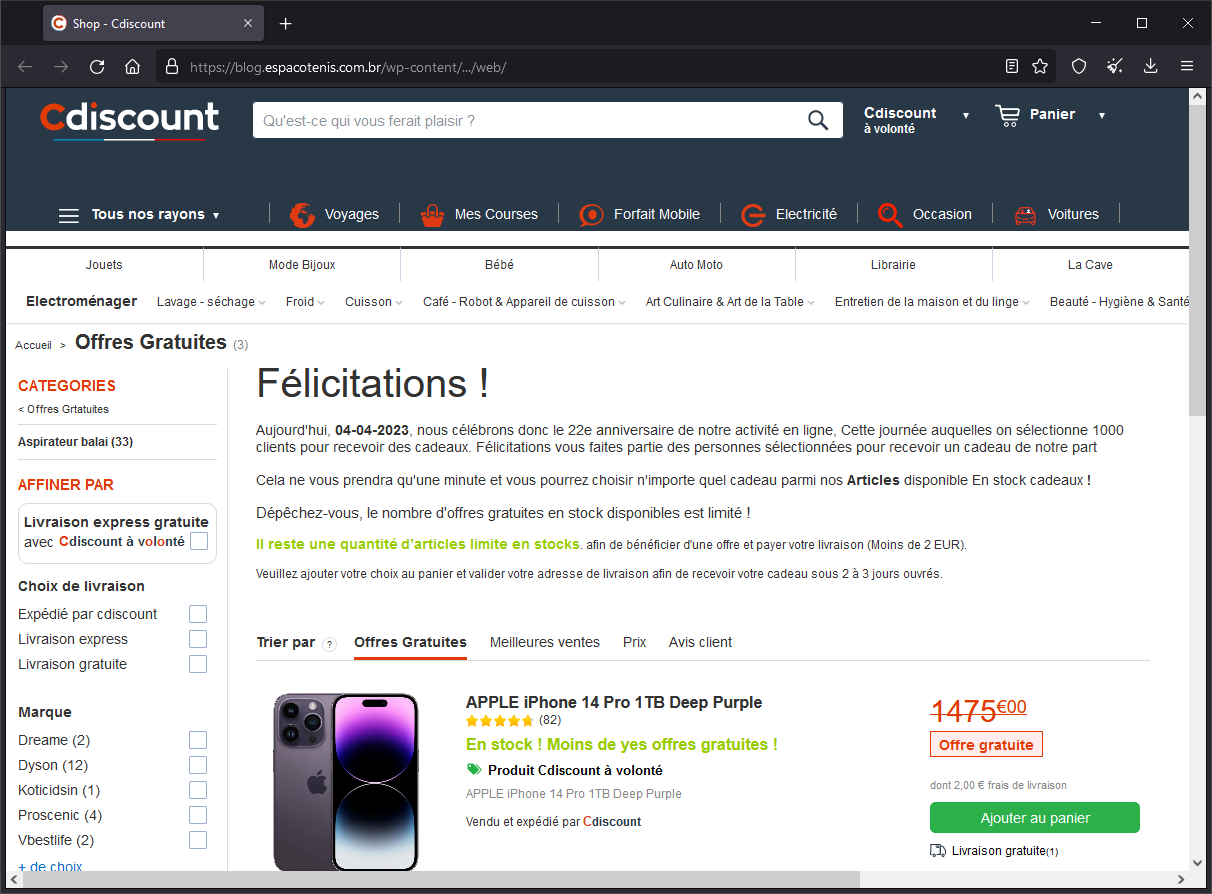

Un phishing imitant CDiscount qui vous offre un iPhone de 1475 € pour leur anniversaire. Le tout avec une URL brésilienne utilisant Wordpress (wp-content). Crédit photo : © SecuriteInfo.com

Un phishing imitant CDiscount qui vous offre un iPhone de 1475 € pour leur anniversaire. Le tout avec une URL brésilienne utilisant Wordpress (wp-content). Crédit photo : © SecuriteInfo.comLes audits de phishing

Un audit de phishing est une évaluation indépendante de la sécurité informatique d'une entreprise ou d'une organisation visant à détecter les vulnérabilités aux attaques de phishing. Il permet de vérifier la capacité de l'entreprise à détecter et à réagir aux tentatives de phishing, ainsi que de mesurer l'efficacité de ses mesures de sécurité.

Un audit de phishing peut être effectué par une entreprise de sécurité informatique externe ou par une équipe interne de sécurité. Il peut inclure une analyse des e-mails, des sites web et des réseaux sociaux de l'entreprise, ainsi que des tests de phishing simulés. Ces tests de phishing simulés permettent de mesurer la sensibilisation des employés à la sécurité informatique et leur capacité à détecter les tentatives de phishing.

Il existe plusieurs avantages à effectuer un audit de phishing régulièrement :

- Détection des vulnérabilités : Un audit de phishing permet de détecter les vulnérabilités de l'entreprise aux attaques de phishing et de les corriger avant qu'elles ne soient exploitées par des escrocs.

- Amélioration de la sensibilisation des employés : Les tests de phishing simulés permettent de mesurer la sensibilisation des employés à la sécurité informatique et de les former aux meilleures pratiques de sécurité pour éviter les tentatives de phishing.

- Mise en place de mesures de sécurité efficaces : Un audit de phishing permet de vérifier l'efficacité des mesures de sécurité mises en place par l'entreprise et de les améliorer si nécessaire.

- Réduction des risques de pertes financières : Les attaques de phishing peuvent causer des pertes financières importantes pour les entreprises. Un audit de phishing peut aider à réduire ces risques en détectant et en corrigeant les vulnérabilités aux attaques de phishing.

En résumé, un audit de phishing est un outil important pour assurer la sécurité informatique de votre entreprise. Il permet de détecter les vulnérabilités aux attaques de phishing, d'améliorer la sensibilisation des employés à la sécurité informatique, de mettre en place des mesures de sécurité efficaces, de réduire les risques de pertes financières et de se conformer aux réglementations en matière de sécurité informatique.

Tags

ANTIVIRUS

CLAMAV

CONTOURNEMENT DES SÉCURITÉS

CYBERCRIMINALITÉ

CYBERSÉCURITÉ

MAIL

FUITE D'INFORMATIONS

HACKING

MOT DE PASSE

PIRATAGE

SPAM

MÉTHODOLOGIE D'AUDIT

INGÉNIERIE SOCIALE

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.