Le ver informatique, type très connu de malwares et l’un des plus grands ennemis des systèmes informatiques, ne cesse de faire parler de lui.

Mais c’est une autre nouveauté qui ravive le sujet : La récente interview de la BBC, en mai 2020, de l’homme qui est derrière l’un des vers les plus connus au monde.

Ce ver a infecté, en seulement quelques jours, des millions d’ordinateurs.

Le 4 mai 2000, un ver informatique se propage dans le monde entier et arrive à faire des ravages. Il va jusqu’à

toucher les ordinateurs de la CIA, du FBI et même du Pentagone ! Il s'agit du célèbre ver « I love you ».

Le Philippin Onel de Guzman est l’homme qui est derrière ce coup. 20 ans après, il a avoué l’avoir créé pour voler des mots de passe et accéder gratuitement à internet. Il ne s’attendait pas à voir son ver se propager rapidement, dans le monde entier. « Je me suis dit, tout le monde veut un petit-ami, tout le monde veut être aimé de quelqu’un, alors je l’ai appelé comme ça » a-t-il

déclaré. Et c’est ainsi qu’est apparu « I love you », le ver informatique qui a paralysé les entités internationales les plus puissantes au monde.

Mais qu’est-ce qu’un ver informatique ? Comment fonctionne-t-il et comment est-il apparu ? Par quoi diffère-t-il du virus informatique et comment s’en protéger ?

Leur nombre, depuis la démocratisation des virus, est en nette régression mais leur menace est toujours élevée. Il est donc important de clarifier tous les aspects qui font qu’un ver soit aussi redouté.

1ère apparition du ver informatique

Utilisé pour la première fois dans le roman de fiction,

Sur l'onde de choc, écrit par John Brunner en 1975, le terme ver prend tout son sens en 1988 lorsque Robert Tappan Morris, un étudiant en informatique met en circulation le premier ver informatique.

Robert Tappan Morris, auteur du ver éponyme. Crédit photo : wikipedia

Robert Tappan Morris, auteur du ver éponyme. Crédit photo : wikipedia

A l’époque, le ver "Morris", programmé avec seulement 99 lignes de code, s’est introduit dans une machine UNIX, et a fait une liste contenant tous les appareils qui y sont connectés. Il a ensuite forcé leurs mots de passe, a prétendu être un utilisateur sur chaque autre machine, a créé un programme qui se reproduit et s’est masqué dans chaque appareil infecté.

En seulement quelques heures ce premier ver a réussi à infecter plusieurs milliers d’ordinateurs. Ce premier ver informatique a fait tellement de dégâts, que son auteur a été

arrêté et condamné en 1990.

Les différents types de vers informatiques

Il en existe plusieurs types :

- On peut, dans ce sens, parler de vers internet : Ce sont les vers qui ciblent les sites internet qui ne sont pas très bien protégés. Ils exploitent une vulnérabilité sur le site web pour se déposer sur le serveur.

- On parle aussi des vers courriel qui possèdent généralement une double extension (.mp4.exe ou .avi.exe par exemple). Ils se propagent par mail, à travers une pièce jointe. Il est aussi probable que le corps même du message contienne un lien.

- Il existe aussi des vers appelés vers de messagerie instantanée. Comme leur nom l’indique si bien, ce sont les vers qui se propagent à travers MSN, ICQ, IRC ou plus récemment Twitter. Ils ont le même principe de fonctionnement que les vers courriel.

- Il y a aussi les vers de partage de fichiers. Certes, les transferts de fichiers pair-à-pair (P2P) sont illégaux mais ils sont très répandus. Il existe donc des vers dédiés à ces types de partage.

- Il existe aussi un autre type de vers qui contient ceux qui sont combinés avec des codes hostiles, ou des programmes de porte dérobée, des chevaux de Troie, comme "Code Red".

Un ver se reproduit donc à une vitesse incroyable car il se transmet généralement d’un appareil à un autre par ces canaux de communications qui sont généralement instantanés.

La spécificité des vers informatiques

La spécificité d’un ver réside dans le fait qu’il peut se copier d’un ordinateur à un autre d’une manière automatique. Donc, pour la propagation du ver, il n'y a généralement pas d'intervention humaine. Prenons en exemple le ver courriel :

En infectant un premier ordinateur, le ver informatique s’attaque au carnet d’adresse de l’appareil infecté, grâce auquel il se propage en envoyant des mails à tous les destinataires, et ainsi de suite d'ordinateur à ordinateur. Cet effet domino est exponentiel, un ver peut donc, en quelques heures, infecter des millions d’appareils, les contrôler et les dégrader ou les mettre en panne. Il est très fréquent que les utilisateurs ne se rendent compte de leur présence que tardivement car les vers informatiques peuvent être cachés par des techniques d'obfuscation.

Par exemple, certains vers sont combinés avec des scripts de pages Web. Ils sont masqués dans les pages HTML à l'aide de Javascript, VBScript, Flash, ActiveX et d'autres technologies. Une personne ordinaire ne les remarque pas vu qu’ils lui sont invisibles.

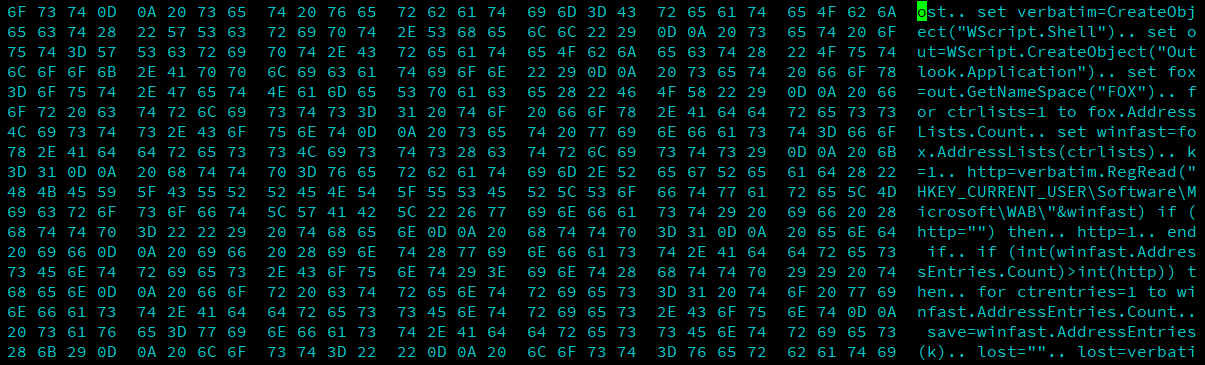

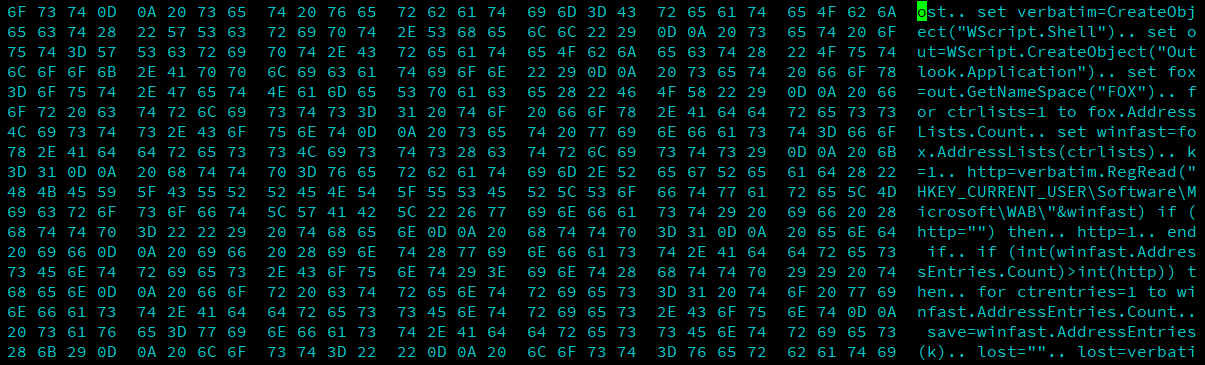

Un extrait du ver "I Love You". On voit qu'il accède au carnet d'adresse Outlook. Crédit photo : © securiteinfo.com

Un extrait du ver "I Love You". On voit qu'il accède au carnet d'adresse Outlook. Crédit photo : © securiteinfo.com

Une autre spécificité est qu'un ver peut facilement nuire à l’ensemble des réseaux d’un lieu de travail et tout ralentir, par la surutilisation des ressources des systèmes (RAM et bande passante principalement). Dans certains cas, cela peut engendrer des pannes.

Les différents types de danger d’un ver informatique

Les vers informatiques les plus dévastateurs portent en eux ce qu’on appelle un "payload" (en français une "charge utile"). Contenant un code informatique particulier, leur but est de voler, supprimer, altérer ou carrément crypter des documents.

Ces payloads peuvent installer à leur passage une « backdoor » ou porte ouverte qui permet à l'auteur du malware ou d'autres malwares/hackers de venir visiter l'ordinateur infecté plus tard. Certains auteurs vont jusqu'à demander des rançons. La gravité des vers peut donc paraître relative et dépendre de ce « payloads ». Cependant, et comme l’ont montré les vers "Morris" et "Mydoom", un ver qui ne porte pas de payload n’est pas forcément un ver moins dangereux ou moins néfaste. Car ces vers peuvent, eux-aussi, provoquer des perturbations majeures comme nous l'avons vu plus haut.

Un ver informatique peut donc ralentir le système, le saturer ou le bloquer. Il peut engendrer un cash ou plantage du système d’exploitation et causer la perte des données. Leur but est parfois de fermer complètement un site internet ou, pire encore, toute une entreprise.

Les vers les plus célèbres

Aussi bien grâce à une méthode de fonctionnement unique que grâce à leur impact, ces vers informatiques sont entrés dans l’histoire comme étant les plus célèbres. Ils continuent à faire parler d’eux.

- En 2003, le ver SQL Slammer s'est démarqué grâce à une méthode de propagation différente de la traditionnelle. Sa particularité venait du fait qu’il exploitait une faille de type buffer overflow dans le serveur de base de données de Microsoft (SQL Server). Résultat : 75000 ordinateurs, dont certains prestigieux, se sont retrouvés impliqués sans le savoir dans des attaques DDoS.

- En 2005, Le ver Samy basé sur une injection XSS voit le jour. Il se propage sur le réseau MySpace et infecte plus d’un million d’utilisateurs en moins de 24h. MySpace est forcé à fermer son site pendant quelques heures pour régler le problème.

- Les auteurs de vers innovent. Leur stratégie peut être aussi celle de lancer des courriels contenant des messages de félicitations, de bonnes nouvelles ou parfois de catastrophes climatiques. On peut prendre l’exemple du message que contenait Le Ver Storm apparu en 2007. En effet, ce ver a déclenché un message basé sur une rumeur : il avertit d’un orage inédit qui aurait tué des centaines de personnes.

- On retrouve aussi le fameux ver Conficker qui est une menace qui cible exclusivement les systèmes Windows. En 2008, ce ver a causé encore plus de dégâts que le SQL Slammer. Il s’est propagé dans 200 pays et a touché 7 millions d’ordinateurs.

- En 2010, c’est Stuxnet qui voit le jour. Il est considéré comme faisant partie des premières armes informatiques de l’histoire vu que son but était de s’attaquer au programme nucléaire iranien via l'exploitation d'une faille inconnue dans le système industriel qui compose les sites d'enrichissement d'uranium iranien.

Quelles sont les différences entre un ver et un virus informatique ?

On mélange souvent à tort les termes ver et virus. Ils sont pourtant totalement différents aussi bien par rapport à leur fonctionnement que par rapport à leur stratégie de propagation.

Alors que le virus nécessite une intervention humaine à travers un clic intentionnel ou involontaire, le ver est quant à lui un logiciel totalement autonome. Il fait tout le travail par lui-même et ne nécessite aucune aide humaine. Son danger est donc plus élevé que celui d’un virus vu qu’il se duplique dans le système et se permet d’envoyer une copie à travers différents canaux de communication.

Le virus nécessite quant à lui un système d’exploitation qu'il infectera à travers les fichiers stockés sur le disque dur. Sa propagation est donc locale et restreinte à l'ordinateur infecté.

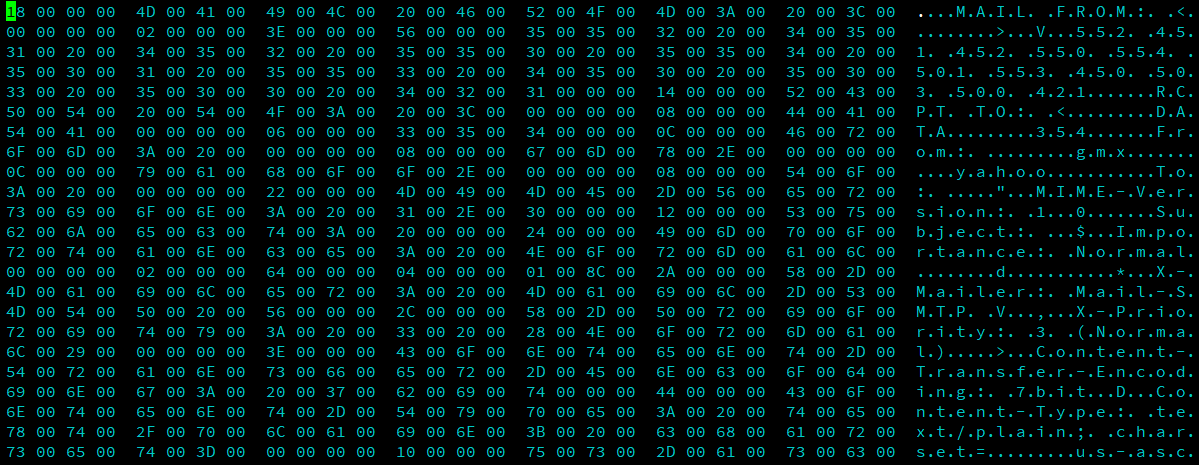

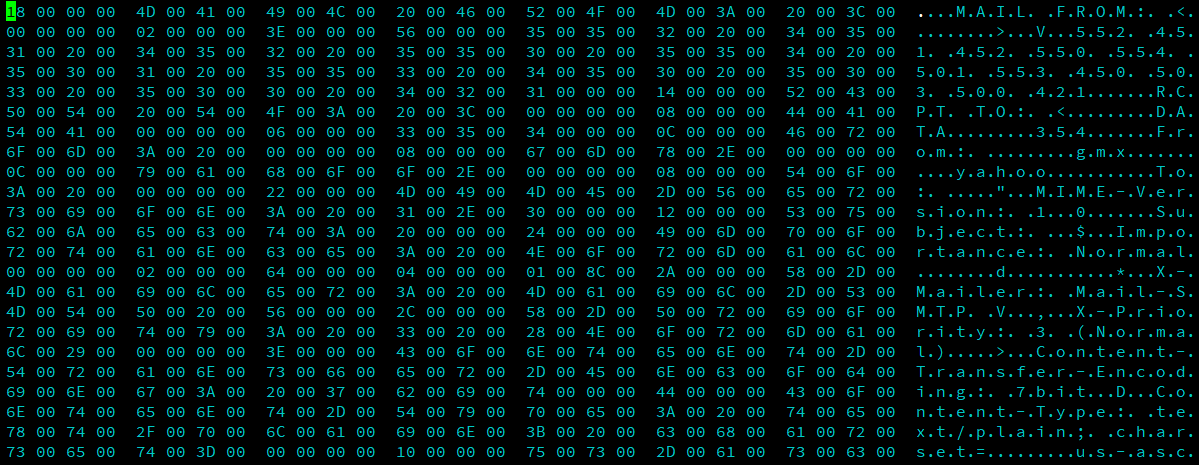

Un extrait du ver Sober, dont on voit qu'il se propage par mail en utilisant directement le protocole SMTP. Crédit photo : © securiteinfo.com

Un extrait du ver Sober, dont on voit qu'il se propage par mail en utilisant directement le protocole SMTP. Crédit photo : © securiteinfo.comQu’en est-il de son fonctionnement actuel ?

Récemment, le 12 mai 2017, la gigantesque attaque de

WannaCry a fait des ravages dans le monde entier. Il a provoqué des pertes colossales qui s’élèvent à des millions voire des milliards de dollars. On parle d’une attaque hybride car WannaCry est à la fois un ver pour son mode de propagation, et un ransomware (une sorte de Malware qui demande une rançon après avoir pris en otage vos données). Le payload du ver contient donc du code malveillant permettant de crypter tout ou partie des fichiers de votre ordinateur.

Comment se protéger des vers informatiques ?

Les moyens de se protéger des vers informatiques sont très simples. Les utilisateurs sont amenés à constamment tout contrôler à travers l’installation d’un

antivirus, un

pare-feu. Il est aussi très important d’essayer de contrôler et de suivre les potentielles attaques susceptibles de venir des différents points d’entrée et installer régulièrement les correctifs de sécurité. Il est primordial d’utiliser un antivirus, de le mettre à jour fréquemment et d’activer les mises à jour automatiques. Il est bon de planifier des alertes qui se déclenchent en cas d’anomalie. L’installation des Firewall qui protègent et préviennent des menaces extranet représente aussi une démarche très importante. En cas de suspicion, il faut procéder directement à un scan et supprimer les vers présents.

Il est aussi très important de se protéger des vers dans son quotidien en contrôlant les mails, messages et fichiers qu’on ouvre. Ce qu’on reçoit peut parfois contenir des fichiers indésirables, des liens douteux, ou des malwares capables de détruire notre système.

Enfin, le ver informatique représente un type de malware assez dangereux. Il est, certainement, beaucoup moins répandu de nos jours mais sa menace reste très élevée. Il est donc très important de se protéger, non seulement des vers mais aussi de

tous les logiciels malveillants car les logiciels hostiles et intrusifs sont loin d’être limités aux vers. Il en existe bien d’autres qui sont parfois beaucoup plus contraignants.

Mouna Moatemri

Tags

ANTIVIRUS

MALWARE

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.