Introduction

Afin de pouvoir sécuriser un système, il est nécessaire d'identifier les menaces potentielles, et donc de connaître et de prévoir la façon de procéder de l'ennemi.

La sécurité physique du matériel informatique

La sécurité physique est un aspect fondamental de tout type de sécurité pour garantir l’intégrité, la confidentialité et la disponibilité des informations. Si quelqu’un réussit à accéder au système informatique de l’entreprise, il peut l’endommager ou même le détruire.

La sécurité physique consiste aussi en l’usage de barrières, alarmes, serrures et autres contrôles physiques permettant de conditionner l’accès physique aux locaux, aux ordinateurs et aux équipements. Ces mesures sont nécessaires pour protéger les ordinateurs, leur contenu et les autres ressources matérielles contre l’espionnage, le vol et la destruction accidentelle ou intentionnelle.

L’eau représente une menace aussi pour les ordinateurs, les supports magnétiques et même pour le papier. Que l’accident ait lieu dû à l’environnement naturel (sources d’eau, pluies abondantes) ou artificiel (rupture des tuyaux, fuites, état des locaux …), l’entreprise doit prévoir des mesures de sécurité qui protègent le matériel contre l’humidité et les pertes partielles ou totales des ressources physiques.

Sécurité dégâts des eaux

- Principales causes : rupture des canalisations, défaut d’étanchéité, défaut de conception du système d’évacuation, mauvaise maintenance, etc.

- Conséquences: courts circuits qui peuvent entraîner la destruction de l’installation, détérioration du matériel utilisé, dégradation des câbles, etc.

Sécurité de l'électricité

- Principales causes : défaillance du fournisseur d’électricité (coupure, qualité) surtension, une baisse de tension, sabotage, etc.

- Conséquences : incendie, arrêt de l’activité et perte de l’exploitation, destruction de données et de fichiers, matériels en panne, etc.

Sécurité de la climatisation

- Principales causes : coupure ou défaut d’électricité, sabotage des installations, panne ou dysfonctionnement de la sécurité du système d’information, etc.

- Conséquences : arrêt de fonctionnement du matériel, hausse de température, panne grave de matériel et perte des données, etc.

Sécurité dégâts du feu

- Principales causes : Peuvent être d'origine criminelle ou accidentelle.

- Conséquences : destruction totale ou partielle de la salle informatique ainsi que des câbles, dégradation du matériel informatique, pollution liée à la fumée, etc.

Dégâts liés à l'électrostatique

- Principales causes : conditions météos particulières, un signal radio, absences d’équipotentialité entre matériels, l’utilisation de canalisations non adaptées pour le transport pneumatique, etc.

- Conséquences : perte des données stockées sur les disques, etc.

Dégâts liés à une intervention physique

- Principales causes : tentative de piratage, vol de matériel, etc.

- Conséquences : perte de données, risque de voir des informations classées confidentielles divulguées, risque de défaillance de tout le système informatique, gaspillage de temps à essayer de régler tous ces problèmes, etc.

Dégâts liés aux communications

- Principales causes : piratage, un mauvais signal, une panne du fournisseur ou du téléphone, panne de matériel, etc.

- Conséquences : certains logiciels ne fonctionnent plus, l’impossibilité de communiquer avec l'extérieur, panne de certains systèmes de surveillance, etc.

Sécurité de l’accès à la salle informatique

- Principales causes : évènement naturel, un attentat, des manifestations, des émeutes, suite à une décision de justice, etc.

- Conséquences : la salle informatique cesse de fonctionner, dégradation de tous les équipements, etc.

La sécurité logique du matériel informatique

Aujourd’hui, contrôler l’accès aux ordinateurs et au réseau est indispensable pour protéger les données personnelles et professionnelles contre les attaques internes ou externes.

La sécurité logique fait référence à la réalisation des mécanismes de sécurité par logiciel, elle repose sur la mise en œuvre d'un système de contrôle d'accès logique s'appuyant sur un service d'authentification, d'identification et d'autorisation, et elle repose également sur : les dispositifs mis en place pour garantir la confidentialité dont la cryptographie, une gestion efficace des mots de passe et des procédures d'authentification, des mesures antivirus et de sauvegarde des informations sensibles.

Objectif

- La confidentialité des accès (contre l’usurpation d’identité et le vol d’informations critiques)

- La disponibilité des ressources (contre les arrêts de production)

- L’intégrité des données (contre la compromission de la qualité des informations et de l’image de marque)

Mécanismes logiciels de sécurité

Les deux principaux mécanismes logiciels de sécurité sont :

- Contrôle d’accès logique : identification, authentification, autorisation.

- Protection des données : cryptage, anti-virus, sauvegarde.

Définition d’un manuel des procédures

Un manuel des procédures est un document dans lequel sont définies les procédures permettant d’assurer le contrôle interne d’une organisation. C’est un élément capital dans la définition de « qui fait quoi quand et comment », et un outil essentiel pour toute organisation bien structurer.

Objectifs d’un manuel des procédures de sécurité du matériel informatique

Les objectifs d’un manuel des procédures sont :

- Prévenir les erreurs et les fraudes

- Protéger l’intégrité des biens et des ressources de l’entreprise

- Gérer rationnellement les biens de l’entreprise

- Assurer une gestion efficace et efficiente des activités

- Assurer un enregistrement correct de toutes les opérations concernant la manipulation du matériel

- Définir les responsabilités respectives des différents intervenants ou opérateurs

Méthodologie de manuel des procédures

Définition d’une procédure

Une procédure est un document qui décrit la manière d’accomplir une activité ou un processus. Une procédure doit à la fois répondre aux exigences de l’entreprise et créer les conditions d’une application efficace. Pour cela, deux conditions doivent être remplies conjointement :

- Le fond : le contenu de l’information doit être approprié, pertinent et suffisant.

- La forme : elle participe à la bonne compréhension de l’information et par conséquent à la mise en œuvre de la procédure. La forme participe également à la gestion de la procédure (identification, élaboration, diffusion, révision, etc.).

Les qualités d’une procédure

- UTILE pour assurer la mise en œuvre des principes et des exigences des différents référentiels applicables dans le cadre spécifique de l’organisme.

- EXACTE dans son contenu et dans sa forme.

- COMPLÈTE en respectant la condition « nécessaire et suffisante ».

- COMPATIBLE avec les autres documents de l’entreprise (manuel, autres procédures, consigne, etc.) et les autres systèmes de management.

- CLAIRE ET ACCESSIBLE aux intéressés.

- CONTRÔLABLE dans sa mise en œuvre.

Le contenu d’une procédure

Le contenu d’une procédure (Qui, Quoi, Quand, Comment) :

- Une procédure doit répondre à un besoin et non l’inverse. Il convient donc d’analyser les besoins et d’adapter la forme et le fond du document aux destinataires et utilisateurs de la procédure.

- Une procédure doit définir QUI doit faire QUOI et faire référence à COMMENT le faire. La procédure renseigne également sur une notion temporelle en définissant l’enchaînement des tâches et activités (QUAND).

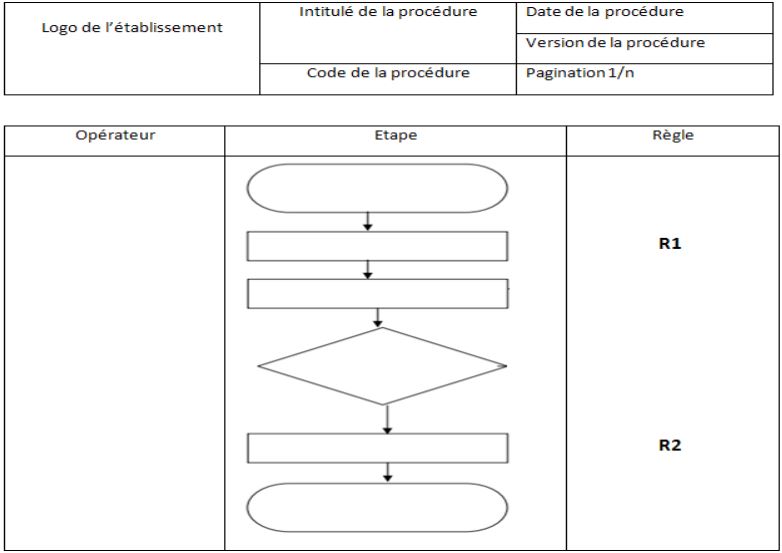

La formalisation de la procédure

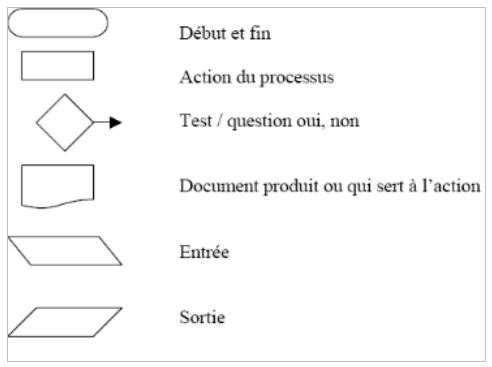

La formalisation de la procédure comprend le logigramme qui est une représentation graphique permettant de visualiser de façon séquentielle et logique les actions à mener et les décisions à prendre pour atteindre un objectif.

Une colonne à gauche du logigramme permet d’indiquer l’opérateur de chaque opération, une colonne à droite, les règles de sécurité concernant cette opération.

Principe

Les évènements décrits qui apparaissent sur le logigramme peuvent être de n'importe quelle nature. Par exemples, " donner un appel téléphonique ", " imprimer un rapport ", etc.

Les symboles utilisés pour représenter les évènements peuvent prendre diverses formes (rectangles, cercles, losanges, etc.).

Les connexions entre les événements sont toujours représentées par des lignes, habituellement des flèches pour montrer la direction de ceux-ci.

Les étapes pour représenter une procédure sont :

1-Décrire le procédé à dessiner ;

2-Démarrer avec un événement déclencheur ;

3-Noter les actions successives de façon claire et concise ;

4-Ne tenir compte que du flux principal (mettre les détails sur un autre graphe) ;

5-Continuer le procédé jusqu'à la conclusion (finir avec un point cible).

Avantage du logigramme

L’avantage du logigramme par rapport à d’autres formes est de présenter les activités séquencées verticalement. Ainsi chacun doit observer l’intégralité de la séquence pour comprendre son rôle et le moment où il intervient.

Conclusion

Face à l’importance de la gestion de contrôle interne et de la sécurité du matériel informatique, il est important pour une entreprise de mettre en place un manuel des procédures de sécurité du matériel, qui constitue la description ordonnée et formelle des différentes tâches concernant la sécurité du matériel et leurs modalités d'exécution ainsi que les responsabilités respectives des différents intervenants ou opérateurs.

Afin de vous aider dans votre démarche, SecuriteInfo.com peut intervenir dans ce domaine par l'intermédiaire d'un

audit organisationnel. N'hésitez pas à

nous contacter pour de plus amples informations.

Tags

SÉCURITÉ PHYSIQUE

SÉCURITÉ LOGIQUE

MATÉRIEL INFORMATIQUE

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.