Mars 1991, le grand public découvre ce qu'est un virus informatique

Les virus informatiques appartient à la famille des

Malwares. C'est un logiciel malveillant qui nuit d'une manière parfois radicale au bon fonctionnement d'un ordinateur ou d'un réseau. C'est une menace néfaste au système informatique.

Certaines de ces menaces ont marqué les esprits. En février 1991, le grand public découvre le virus Michelangelo conçu pour infecter les systèmes DOS. Le choix de son nom est dû au fait qu'il était inactif jusqu'au 6 mars, la date de naissance du sculpteur italien Michel-Ange. Ce virus « anniversaire » infecte les exécutables ".com" et le secteur de boot des disque dur, se propage principalement par l'échange de disquettes infectées et se déclenche le 6 mars à venir. Au-delà de la folie médiatique qu'il a engendrée, on estime qu'il a permit la vente de centaines de milliers d'antivirus en quelques jours à travers le monde (principalement Norton et McAfee).

Un exemple de journal télévisé en mars 1991 annonçant le risque du virus Michelangelo

Mais qu'est-ce qu'un virus informatique ? Comment fonctionne-t-il et pourquoi sommes-nous si nombreux à vouloir à tout prix s'en protéger et appréhender leurs effets ?

Qui a inventé le premier virus informatique ?

En 1971, l'Américain Robert Thomas crée un programme qu'il nomme

Creeper, et qu'on considère actuellement comme le premier virus informatique. Creeper fonctionnait sur un système d'exploitation TENEX et se propageait par le réseau ARPANET. Totalement inoffensif, il se contentait d'afficher le message "I'm the creeper: catch me if you can" ("Je suis Creeper, attrapez-moi si vous pouvez").

Le programme antagoniste, nommé "Reaper" est créé par Ray Tomlinson. Il scannait le réseau ARPANET à la recherche de Creeper, et le détruisait à la détection. Vous l'avez compris, le premier antivirus venait de voir le jour.

En 1983, c'est un étudiant américain, Fred Cohen, qui a réellement posé les bases du virus informatique moderne. Il a fait un programme qui simule un virus biologique : dissimulation du virus dans un hôte (un programme légitime), utilise un vecteur de propagation pour infecter les autres fichiers de l'ordinateur, et a la capacité d'infecter d'autres ordinateurs sains via les disquettes. Pour plus d'information, retrouvez la publication de Fred Cohen en 1984, intitulée "

Computer Viruses - Theory and Experiments".

Peu après, en 1984, deux chercheurs en informatiques, D. G. Jones et Alexander Dewdney crée un jeu autonome où deux programmes indépendants s'affrontent pour gagner le monopole de l'utilisation de l'ordinateur. Ce jeu se nomme "

Core War". Le jeu consiste à créer un programme et à le changer en mémoire vive. Le principe du jeu est que chacun tente de détruire le programme adverse en bombardant sa mémoire de valeurs binaires "01" pour le rendre inopérant. Le perdant est celui qui n'a plus aucun programme en mémoire, et le gagnant celui qui possède le plus grand nombre de copies de programmes actifs. C'est là un cap historique où un programme est autonome, volontairement destructeur, se réplique, se déplace et se répare automatiquement.

Si l'histoire et l'évolution des virus informatiques vous intéresse, vous trouverez plus d'informations dans l'ouvrage "

The Evolution of Viruses and Worms".

Les différentes phases de l'exécution d'un virus

En général, la vie d'un virus informatique est découpée en trois phases.

A l'origine, le virus informatique est présent dans un fichier exécutable. Quand ce dernier est exécuté, le virus commence par essayer de se propager, par exemple une infectant un autre programme exécutable, qui devient à son tour un vecteur de propagation.

Le but du virus, est, dans un premier temps, d'infecter tous les fichiers exécutables de l'ordinateur sur lequel il est. C'est la première phase, dite d'

infection.

C'est sa particularité d'auto-réplication à travers d'autres fichiers qui caractérise le virus informatique et le différencie d'un ver informatique, d'un adware ou d'un ransomware.

Mais un virus ne se contente pas d'infecter un seul ordinateur, et va essayer de se propager dans d'autres ordinateurs à travers n'importe quel moyen d'échange : disques réseaux, secteur de boot d'un disque dur, clés USB... C'est la deuxième phase dite de

propagation.

Très souvent, le virus possède un code hostile qui se déclenche suivant un évènement donné. Par exemple, à un date donnée, ou une heure spécifique, ou lorsqu'un programme spécifique est présent en mémoire, etc... Ce code hostile transforme ce virus en une bombe logicielle qui peut exploser à tout moment, et engendrer des problèmes parfois irréversibles. C'est la troisième phase, dite de

destruction.

Un extrait du virus Michelangelo. Son code fait moins d'1Ko. Crédit photo : © securiteinfo.com

Un extrait du virus Michelangelo. Son code fait moins d'1Ko. Crédit photo : © securiteinfo.comExemples de virus informatiques

Il existe plusieurs types de virus. Certains sont plus connus que d'autres. On peut mentionner :

- Le virus d'ajout qui, comme son nom l'indique, est un virus qui ajoute son code malveillant à la fin d'un fichier. En modifiant l'en-tête du fichier, il s'assure que le point d'entrée est redirigé vers le début du code ajouté et comme ça, il garantit que le code malveillant s'exécutera à chaque action. La plupart des virus sous MS-DOS et Windows fonctionnent ainsi.

- Le virus du secteur de démarrage (ou boot sector) se présente comme un virus informatique qui infecte les premiers secteurs d'un disque dur d'ordinateur, d'une disquette ou d'une clé USB. Il permet au virus de s'activer lorsque le système d'exploitation démarre sur le périphérique infecté. Le virus est donc exécuté avant même le système d'exploitation.

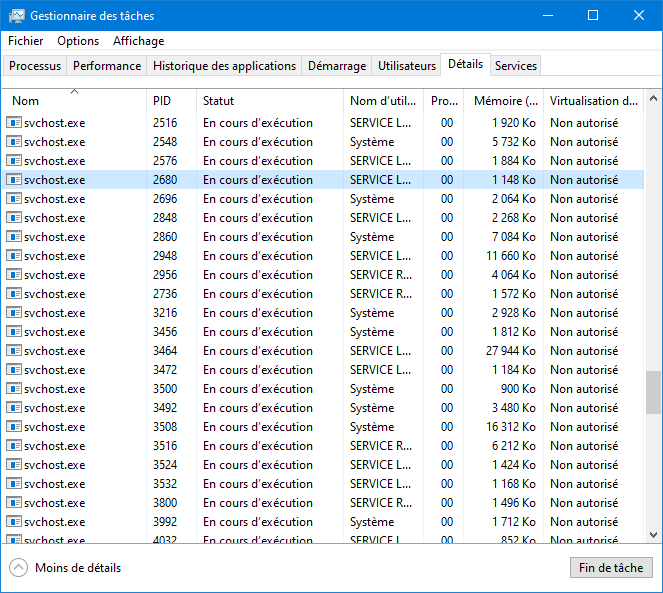

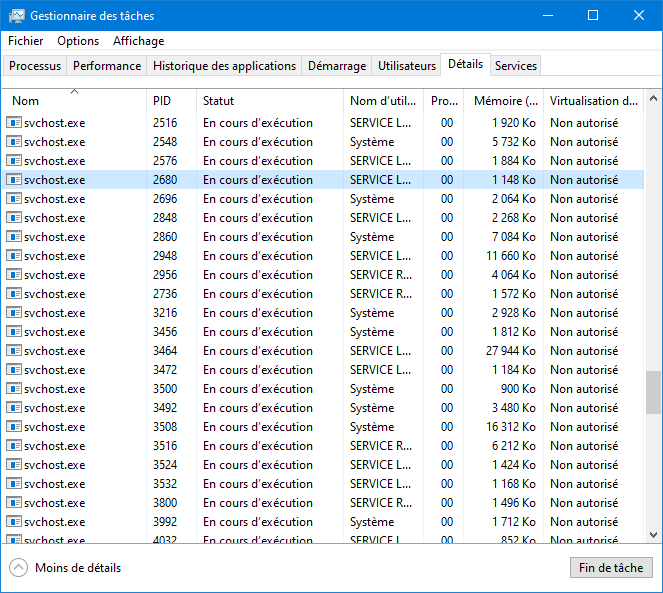

- Le virus compagnon est un virus informatique qui se cache dans un fichier nommé de la même manière qu'un autre fichier du système d'exploitation. Il a généralement la même icône pour que l'utilisateur confonde plus facilement les deux programmes. Un très bel exemple est un virus "svchost.exe" du nom du processus très présent dans la mémoire de Windows 200 à Windows 10. Il, pour vous administrateur de la machine, impossible de savoir, à priori, si les nombreuses copies de svchost.exe en mémoire dans votre Windows 10 ne comportent pas un code hostile...

- Un virus crypté est un virus informatique qui crypte sa charge utile dans le but de rendre la détection du virus plus difficile. Cependant, comme tout élément chiffré, il nécessite un décrypteur ou une clé, donc un antivirus peut utiliser le décrypteur comme méthode de détection.

- Un virus non-résident est un virus informatique qui ne reste pas dans la mémoire de l'ordinateur.

- Un virus résident est, par contre, un virus informatique qui reste actif en permanence dans la mémoire, lui permettant d'infecter d'autres fichiers tant que l'ordinateur reste allumé, et cela peut durer des heures, voir des jours.

- Enfin, le virus exécutable est un virus informatique qui se cache dans un fichier exécutable et infecte d'autres fichiers à chaque exécution. C'est le cas de la plus grande majorité des virus informatiques.

Si un virus compagnon est dans un fichier svchost.exe, bon courage à l'administrateur pour détecter lequel comporte un virus... Crédit photo : © securiteinfo.com

Si un virus compagnon est dans un fichier svchost.exe, bon courage à l'administrateur pour détecter lequel comporte un virus... Crédit photo : © securiteinfo.comComment se protéger ?

Rien ne peut à 100% garantir la non-propagation d'un virus, mais certaines habitudes peuvent nous protéger, comme par exemple :

- Toujours vérifier que les dernières mises à jour de votre système d'exploitation et des logiciels que vous utilisez ont été appliquée récemment. Car certaines failles pourraient être la cause de l'infiltration d'un virus.

- Installer un antivirus, et vérifiez qu'il se mette à jour tous les jours.

- Il ne faut jamais répondre ou interagir avec les mails indésirables et encore moins d'ouvrir les pièces jointes de ces mails.

- Ne téléchargez pas de logiciels ou jeux sur des sites pirates. Ne pas utiliser de "cracks" logiciels, car ils comportent très souvent des malwares, y compris des virus informatiques.

- Les disquettes n'existent plus, mais attention aux clés USB ! Il faut les scanner par un antivirus à jour, sur un ordinateur déconnecter du réseau avant de les utiliser sur son ordinateur de travail.

- Il est aussi important d'utiliser des mots de passe compliqués et différents d'un compte à un autre.

Avoir un antivirus est certes le meilleur moyen de se protéger, mais être attentif et contrôler en permanence son appareil est hautement recommandé.

Les virus informatiques : le début de la fin ?

Un virus classique, en temps qu'exécutable infectant d'autres exécutables, était très populaire dans les années 90 et 2000. Mais actuellement il est en perte de vitesse et cela devient assez rare d'en trouver. Seules quelques familles comme Sality, Virut ou Expiro se propagent encore d'ordinateur en ordinateur en infectant les fichiers exécutables.

Cela dit, le virus informatique fait toujours partie de la panoplie des technologies à disposition des cybercriminels. Et il ne serait pas surprenant qu'un virus informatique refasse surface de nos jours, avec des fonctions avancées comme par exemple combiné avec un module de ransomware....

Enfin, reconnaître le type de malware est essentiel pour se protéger, prévenir et réparer les dégâts causés lors d'une infection.

Tags

ANTIVIRUS

MALWARE

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.