Qu'est-ce que la prise de contrôle de sous-domaine ?

La prise en charge de sous-domaine est une classe de vulnérabilité où le sous-domaine pointe vers un service externe qui a été supprimé. Les services externes sont Github, Heroku, Gitlab, Tumblr, etc. Supposons que nous avons un sous-domaine sub.example.com qui pointe vers un service externe tel que GitHub. Si la page Github est supprimée par son propriétaire et oublie de supprimer l'entrée DNS qui pointe vers le service GitHub. Un attaquant peut simplement prendre possession du sous-domaine en ajoutant le fichier CNAME contenant le sous-exemple.com.

Voici la commande qui vérifie l'enregistrement CNAME d'un sous-domaine.

$dig CNAME apt.shopify.com --> apt.shopify.com.s3-website-us-east-1.amazonaws.com.

Comment le script Takeover peut-il aider les chasseurs de bugs ?

Il existe de nombreux sites contenant des milliers de sous-domaines et il est très difficile de vérifier chaque sous-domaine. Nous avons ici un script qui montre l'enregistrement CNAME pour chaque domaine. Il prend un nom de fichier en tant qu'entrée, effectue une action et produit finalement la sortie, qui affiche l'enregistrement CNAME pour chaque domaine. Le fichier d'entrée doit contenir une liste de sous-domaines.

Comment savoir si le sous-domaine est vulnérable à une prise de contrôle de sous-domaine ?

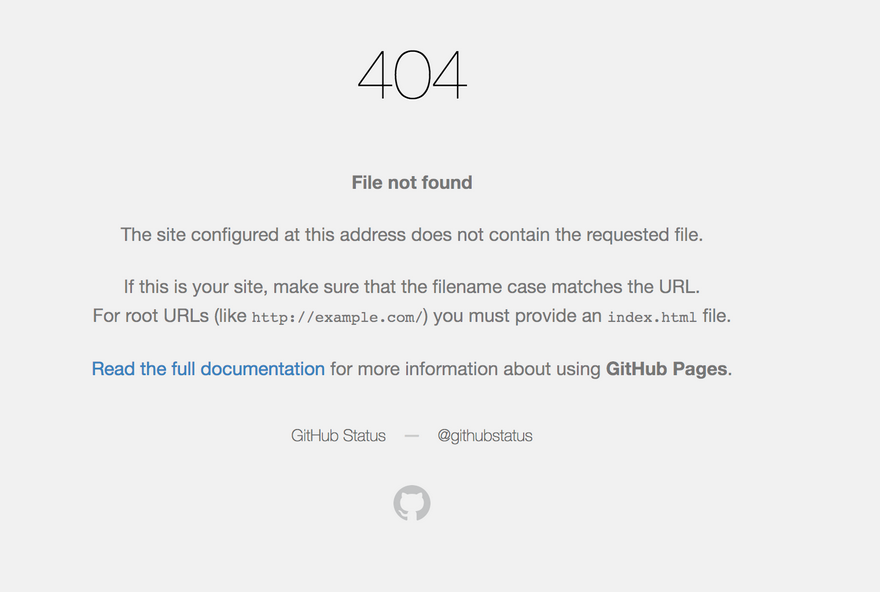

Certaines empreintes digitales (fingerprints) doivent être analysées lorsque le service est supprimé et que l'entrée DNS reste en l'état. L'attaquant obtient cette erreur lors de la visite d'un sous-domaine vulnérable, tel que "Il n'y a pas de site Github Pages ici." ou voir l'image ci-dessous pour plus de détails.

Le chercheur en sécurité @edoverflow a répertorié tous les services et leurs empreintes digitales. Pour plus de détails visitez

https://github.com/EdOverflow/can-i-take-over-xyz

Youtube

Avertissement

L'utilisation de ce programme ne peut se faire que dans le

cadre légal d'un

audit de vulnérabilités, basé sur le consentement mutuel. Il est de la responsabilité de l'utilisateur final de ne pas utiliser ce programme dans un autre cadre. SecuriteInfo.com n'assume aucune responsabilité et n'est pas responsable de toute mauvaise utilisation ou de tout dommage causé par ce programme.

Téléchargement

Tags

RECHERCHE DE VULNERABILITÉS

DNS

OUTIL DE HACKING

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.