Qu'est-ce que log4j, log4shell, CVE-2021-44228 ?

Sortie le vendredi 10 décembre 2021, cette vulnérabilité a été un terrible tremblement de terre les jours qui ont suivi. Nous allons voir pourquoi.

Une vulnérabilité touche la librairie

Log4j, crée par Apache.

Le logo officiel de Log4j

Le logo officiel de Log4j

Cette librairie Java permet de gérer des logs d'applications via une API.

La vulnérabilité se situe dans le fait qu'il est possible d'exécuter une commande via ce qui est enregistré dans les logs, via l'

API JNDI.

Il est donc tout à fait possible de faire télécharger un code hostile, comme par exemple un Shell, permettant au hacker d'exécuter des commandes directement sur le serveur. D'où le nom de la faille : log4shell.

Pourquoi cette vulnérabilité est critique ?

Parce qu'elle touche une quantitié phénoménale d'applications qui utilisent tous Log4j pour gérer leurs logs. Et des applications métier ou grands public qui logguent, ce n'est pas ce qui manque : Allez faire un petit tour sur le

github du Nationaal Cyber Security Centrum qui référence tous les produits et services qui sont vulnérables. A date du 15 décembre ce sont plus de 600 produits ou services qui sont vulnérables. Comme vous pouvez le voir, même les services Cloud sont impactés !

Les produits ou services de SecuriteInfo.com sont-ils vulnérables ?

SecuriteInfo.com n'utilise pas la librairie Log4j dans aucun de ses produits ou services à destination de ses clients. De même, cette librairie n'est pas utilisée dans aucun produit ou service utilisé en interne pour nos besoins d'entreprise.

Que fait SecuriteInfo.com pour aider les entreprises à detecter cette vulnérabilité ?

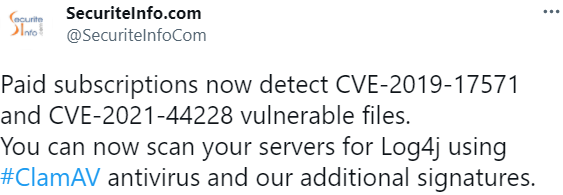

Nous avons créé des

signatures antivirales pour l'antivirus ClamAV pour détecter

CVE-2019-17571,

CVE-2021-44228 et

CVE-2021-45046 (les 3 CVE relatifs à la faille Log4j et Log4shell).

Communication de notre twitter officiel @SecuriteInfoCom

Communication de notre twitter officiel @SecuriteInfoCom

Ainsi, vous pouvez utiliser l'antivirus ClamAV pour scanner tout vos postes de travail et serveurs à la recherche des ces librairies Java vulnérables, et au passage, détecter des malwares ou des codes malveillants.

Tags

CLOUD

CONTOURNEMENT DES SÉCURITÉS

CYBERSÉCURITÉ

DÉTOURNEMENT DE SERVEUR

FUITE D'INFORMATIONS

HACKING

PIRATAGE

RÉSEAU

RECHERCHE DE VULNERABILITÉS

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.