Des attaques réseaux de légende

Vous n'avez peut être pas connu cette pédiode. Mais à la fin des années 90, les hackers se sont intéressés au protocole TCP, qui est la base de l'Internet actuel, et à d'autres tout nouveaux protocoles propriétaires comme Microsoft Netbios. De cet intérêt à découler un très grand nombre d'attaques réseaux, dont certains ont été utilisés pour pirater des réseaux d'entreprise ou des serveurs connectés sur Internet. Cetaines attaques provoquent des

dénis de service, des

denis de services distribués, ou sont des amplificateurs d'attaques.

Au final, toutes ces vieilles attaques ont permit d'améliorer grandement l'ingénierie du firewalling dans les années 2000 et ont renforcés les protocoles réseaux comme NetBios, SMB, etc.

Et même si la plupart de ces attaques ne sont plus d'actualité de nos jours, il est toujours intéressant de comprendre comment les hackers de cette période ont décortiqués les protocoles réseaux pour en exploiter les faiblesses.

Vous trouverez donc ci-dessous un grand nombre d'attaques réseaux dont la philosophie peut servir à exploiter et attaquer les protocoles utilisés de nos jours.

L'attaque Bonk

L'attaque Bonk vise les systèmes WinNT 3.51 et 4.0. Elle consiste à envoyer des paquets UDP corrompus sur le port 53 (DNS). Chaque paquet UDP corrompu est constitué de deux fragments IP assemblés en un UDP. Les offsets qui se superposent ont pour conséquence de faire écraser la seconde moitié de l'entête UDP par le second paquet IP. L'ordinateur victime ne gère pas ces paquets et provoque un plantage (message STOP 0x0000000A) dû à une allocation excessive de la mémoire du noyau.

Voici un article de Wired, daté de 1998 et intitulé

Bonk! A New Windows Security Hole, qui explique cette "bombe" réseau.

L'attaque Boink

L'attaque Boink vise les systèmes Win32. Elle est semblable à l'attaque Bonk. Elle consiste à envoyer des paquets UDP corrompus sur tous les ports ouverts, et non plus seulement sur le port DNS 53. L'ordinateur victime ne gère pas ces paquets et provoque un plantage.

L'attaque NT Stop

L'attaque NT Stop vise les systèmes WinNT 4.0. Elle consiste à envoyer une requête SMB logon avec une taille spécifiée incorrecte. L'ordinateur victime génère une corruption de mémoire causant une erreur "STOP 0x0000000A" ou "STOP 0x00000050" et provoque un plantage.

Le ping flooding

Quand il s'agit de flooding, on sait qu'on a à faire avec une avalanche de paquets réseaux. Et ce que propose cette attaques avec le protocole ICMP, utilisé par l'utilitaire ping. Ce procédé consiste donc à envoyer un flux maximal de ping vers une cible. Au mieux, la cible est ralentie, au pire cela provoque un crash.

Contrairement à ce que l'on peut penser, de nos jours il est toujours possible de tester le ping flooding contre un équipement réseau ou un serveur. En effet, quasiment tous les Linux du monde sont livrés avec l'utilitaire "ping" qui comporte l'option "-f". Voici le détail de cette option quand on fait "man ping" :

-f

Flood ping. For every ECHO_REQUEST sent a period “.” is printed, while for every ECHO_REPLY received a

backspace is printed. This provides a rapid display of how many packets are being dropped. If interval is not

given, it sets interval to zero and outputs packets as fast as they come back or one hundred times per second,

whichever is more. Only the super-user may use this option with zero interval.

Bien évidemment, plus il a d'ordinateurs qui font un ping flooding vers une même cible, et plus la situation devient critique pour cette cible.

L'attaque UDP Zéro

Cela consiste à envoyer une trame UDP vers le port zéro d'un ordinateur distant. L'ordinateur cible peut alors planter. Si celui-ci est derrière un firewall, le firewall peut éventuellement planter. En effet, dans les paquets UDP ou TCP, le numéro de port est compris entre 1 et 65535. De le mettre à 0 pouvait faire paniquer les devices dont le pile IP n'était pas très robuste.

L'attaque WINS 53 flood

Cette attaque fait partie des attaques de denis de service. Cette attaque vise les systèmes WinNT qui exécutent le service WINS (Windows Internet Name Service). Elle consiste à envoyer un flot de packets aléatoires en taille et en contenu au port 53 (DNS) à l'ordinateur cible. Le serveur peut alors se planter.

L'attaque NT Inetinfo

L'attaque NT Stop vise les systèmes WinNT 4.0. Elle consiste à se connecter au port 1031 (inetinfo) et à envoyer n'importe quoi. Quelques fois, il suffit juste de se connecter à ce port et de se déconnecter immédiatement. Le processus Inetinfo utilise alors énormément de ressources système et peut provoquer un plantage ou un reboot.

L'attaque SMTPd overflow

Cela consiste à envoyer la commande "HELP" avec un argument trop long vers un serveur SMTP. Si le service SMTP n'est pas patché pour prévenir de cette attaque, il plante. Il n'y a donc plus de possibilité de recevoir ou d'envoyer des mails.

L'attaque WINS 137 flood

Cette attaque vise les systèmes Win32 qui exécutent le service WINS (Windows Internet Name Service). Elle consiste à envoyer un flot de paquets UDP aléatoires en taille et en contenu au port 137 (UDP) de l'ordinateur cible. Après 5 secondes, le service WINS s'arrête. Le service doit être redémarré manuellement.

L'attaque sPing - Jolt - IceNewk

Cette attaque, qui comporte trois noms différents, visent les systèmes Win32. Elle consiste à envoyer un très grand nombre de packets ICMP très fragmentés à l'ordinateur victime. Les conséquences sont diverses : Les systèmes Win32 de l'époque avaient beaucoup de mal à s'y retrouver dans la défragmentation des paquets.

Les attaques WinArp - Poink

Deux noms sont donnés pour une même attaque : WinArp et Poink. Elle vise les systèmes Win32. Elle consiste à envoyer plusieurs packets ARP à l'ordinateur victime. Pour chaque packet ARP reçu, Windows affiche une boite de message avec un bouton "Ok". Imaginez si plusieurs milliers de packets ARP sont envoyés à la cible... L'origine de l'attaquant est connue car l'adresse MAC est à l'intérieur du paquet ARP.

L'attaque Cisco ® 7161

Le système d'exploitation des produits Cisco ® comportent une faille découverte en mai 2000.

Les switches et routeurs Cisco® utilisent le port TCP 7161 pour les communications entre le SNMP Master Agent et les sous-agents.

L'attaque consiste donc à se connecter au port 7161 d'un switch ou routeur Cisco ® et d'envoyer un retour charriot. Le switch ou routeur peut alors planter.

Cette attaque fait partie des attaques de denis de service.

L'attaque Smack - Bloop

Elle vise aussi bien les systèmes Windows que Unix. Elle fait partie des attaques de denis de service.

Elle ressemble à l'attaque Click qui consiste à envoyer des messages d'erreur ICMP (typiquement, ICMP inaccessible) à l'ordinateur cible.

Mais, ces attaques n'ont pas pour but de déconnecter l'ordinateur victime. Elles provoquent un flood qui visent les connexions connectées (FTP, IRC, telnet, ICQ, ...).

Vous trouverez plus d'informations sur la page de

Packet Storm.

L'attaque Teardrop

Cette attaque fait partie des attaques de denis de service. Elle a été découverte en 1999.

L'attaque Tear Drop vise les systèmes Windows 3.1x, Windows 95, Windows NT et Linux inférieur à 2.0.32 ou 2.1.63.

Elle consiste à envoyer des paquets TCP qui se recouvrent en jouant sur le champ "fragment offset" des packets TCP. Lorsque l'ordinateur victime reçoit ces paquets, il tente de les reconstruire. N'y arrivant pas, cela provoque un plantage ou un reboot.

L'attaque Click - WinFreez - WinNewk

WinNewk se prononce "Win Nuke" ce qui signifie bombe nucléaire pour Windows. Elle vise bien sûr les systèmes Windows, mais aussi certains systèmes Unix. Elle fait partie des attaques de denis de service.

Elle consiste à envoyer plusieurs messages d'erreurs ICMP (typiquement, ICMP Inaccessible ou ICMP Redirect) à l'ordinateur cible ou au serveur auquel la victime est connectée. La victime risque alors d'être déconnectée du réseau ou du serveur.

L'ordinateur qui recoit ces messages ICMP d'erreurs modifie sa table de routage interne, ce qui résulte d'une coupure des communications TCP/IP, ou pire, d'une déconnexion au réseau.

Vous trouverez plus d'informations sur la page de

Packet Storm.

L'attaque Coke

L'attaque Coke vise les systèmes WinNT qui exécutent le service WINS (Windows Internet Name Service). Elle consiste à se connecter à la cible et à envoyer n'importe quoi. En fonction de la configuration de l'ordinateur cible, celui ci inscrira un message d'erreur dans le log pour chaque paquet invalide reçu. Ceci a pour but de ralentir le système, et d'utiliser de place disque. De façon extrême, le disque peut arriver à saturation, écroulant considérablement les performances, et pouvant bloquer le système.

L'attaque Snork

L'attaque Snork vise les systèmes WinNT. Elle consiste à envoyer une trame UDP provenant du port 7 (Echo), 19 (Chargen) ou 135, et ayant pour destination le port 135 (Microsoft Location Service). Si les services sont lancés, cela a pour conséquence d'établir une communication de durée infinie, et génère des trames non nécessaires. Cela réduit considérablement la bande passante et la puissance CPU.

L'attaque +++ATHZero

L'attaque +++ATH0 vise certains modems compatibles Hayes. Lorsque ce type de modem reçoit la commande +++ATH0, il risque de se déconnecter. En effet, cette commande permet de positionner le modem en commande manuelle. En pratique, cela se traduit par l'envoi d'un "Ping" contenant la chaîne de caractères "+++ATH0".

Vous trouverez plus d'informations sur la page de

Packet Storm.

L'attaque Oshare

L'attaque Oshare vise tous les systèmes. Elle consiste à envoyer une entête IP invalide à la victime. Cette entête IP est rendue invalide en jouant sur la valeur des champs de l'entête qui spécifient la longueur du datagramme. Ce sont les champs "IHL" (mot de 32 bits indiquant la longueur du header) et "Total lenght" (mot de 16 bits indiquant la longueur du datagramme en octets, entête comprise), qui sont modifiés pour cette attaque. Les conséquences sont multiples : Elles dépendent du hardware de la carte réseau. Néanmoins, cette attaque ne peut porter que sur le même sous réseau. En effet, ces packets invalides (somme de contrôle IP incorrect dû à la mauvaise longueur du datagramme), ne peuvent passer les routeurs.

L'attaque Out Of Band (OOB)

L'attaque OOB est plus connue sous le nom de "Nuke". Elle est courante, car il y a de nombreux "utilitaires" qui permettent d'exploiter la faille. Les systèmes visés sont Win32. Le port visé est le 139 (Netbios Session Service port). Lorsqu'un paquet est envoyé sur le port 139 avec le flag "Urgent", Win95/NT/3x attend des données qui doivent suivre le flag. S'il n'y a pas de données qui arrivent, le système ne sait pas gérer cette absence...

Vous trouverez plus d'informations sur la page de

Packet Storm.

Ping of death

Un ping a normalement une longueur maximale de 65535 ((2 exp 16) - 1) octets, incluant une entête de 20 octets. Un ping of death c'est un ping qui a une longueur de données supérieure à la taille maximale. Lors de sont envoi, le ping of death est fragmenté en packets plus petits. L'ordinateur victime qui reçoit ces paquets doit alors les reconstruire. Certains systèmes ne gèrent pas cette fragmentation, et se bloquent, ou crashent complètement. D'où le nom de cette attaque.

L'attaque Smurf

C'est un ping flooding un peu particulier. Elle utilise le broadcast pour faire une amplification d'attaque.

Ce procédé est décomposé en deux étapes:

- La première est de récupérer l'adresse IP de la cible par spoofing.

- La seconde est d'envoyer un flux maximal de packets ICMP ECHO (ping) aux adresses de Broadcast. Chaque ping comportant l'adresse spoofée de l'ordinateur cible.

Si le routeur permet cela, il va transmettre le broadcast à tous les ordinateurs du réseau, qui vont répondre à l'ordinateur cible. La cible recevra donc un maximum de réponses au ping, saturant totalement sa bande passante...

Bien entendu, plus de réseau comporte de machines, plus c'est efficace...

Vous trouverez plus d'informations sur la page de

Packet Storm.

L'attaque Pong

L'attaque "Pong" est aussi connue sous le nom d'"Echo Reply Without Request" ou "ICMP echo reply attack". Elle consiste à envoyer à l'ordinateur victime le résultat d'un Ping (autrement dit, un Pong), alors que la victime n'a pas envoyé de Ping.

Les conséquences sont multiples :

- Détermination de l'architecture réseau derrière un firewall. En effet, la plupart des firewall laissent passer les requêtes ping/pong. Si un routeur reçoit un pong à destination d'un ordinateur qui n'existe pas, il renverra un message "ordinateur inexistant (host unreachable)" à l'envoyeur, c'est à dire à l'attaquant. L'attaquant pourra donc déterminer le nombre de machines derrière le firewall, et plus encore, il aura les adresses IP de ces ordinateurs.

- Communication avec un cheval de Troie. Les requêtes ICMP passant sans problème par les firewalls, certains chevaux de Troie utilisent ces trames pour signaler leur présence.

- Attaques distribuées. Les requêtes ICMP passant sans problèmes par les firewalls, une attaque par abondance de requêtes Pong (type "flooding") permet de saturer un routeur ou un ordinateur derrière un firewall.

- Attaques "spoofed". Une attaque par ping flooding peut se produire contre un ordinateur en simulant que ces pings viennent de votre ordinateur (de votre adresse IP). Vous recevez donc uniquement les pongs provenant de l'ordinateur victime de l'attaque.

L'attaque Land

Cette attaques se décompose en trois étapes:

- La première est de récupérer l'adresse IP de la cible par spoofing.

- La seconde est de scanner tous les ports ouverts de l'ordinateur victime.

- La dernière est d'envoyer un packet à chaque port ouvert. Mais ces paquets ont deux caractéristiques : Ils ont le flag SYN positionné, et les adresses source et destination du paquet est la même : Celle de l'ordinateur cible.

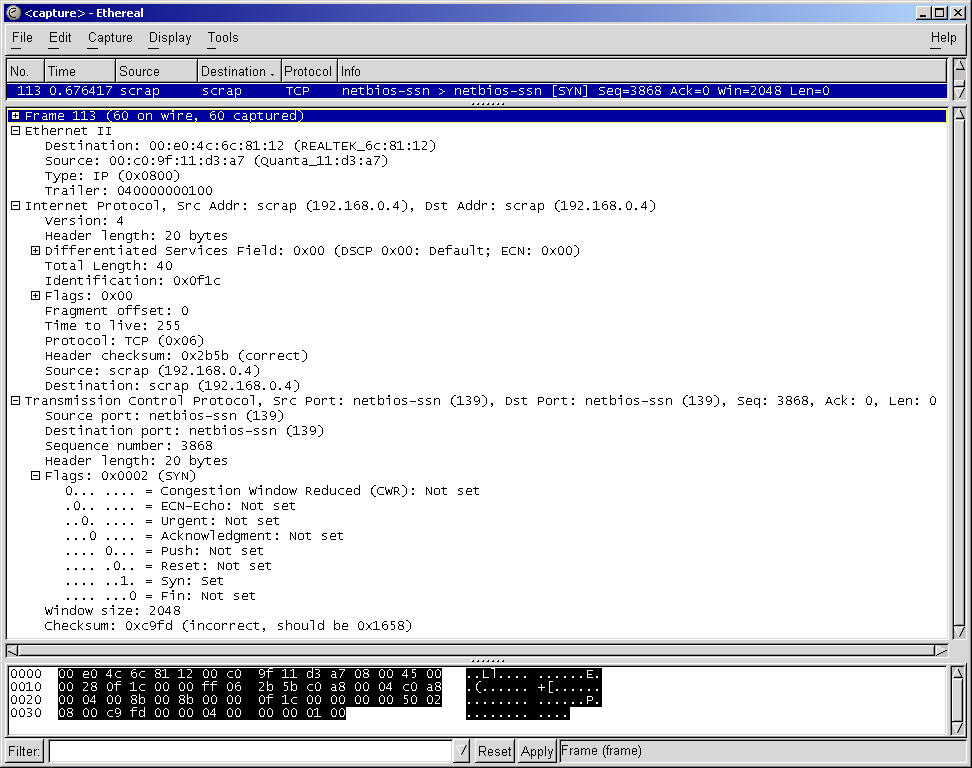

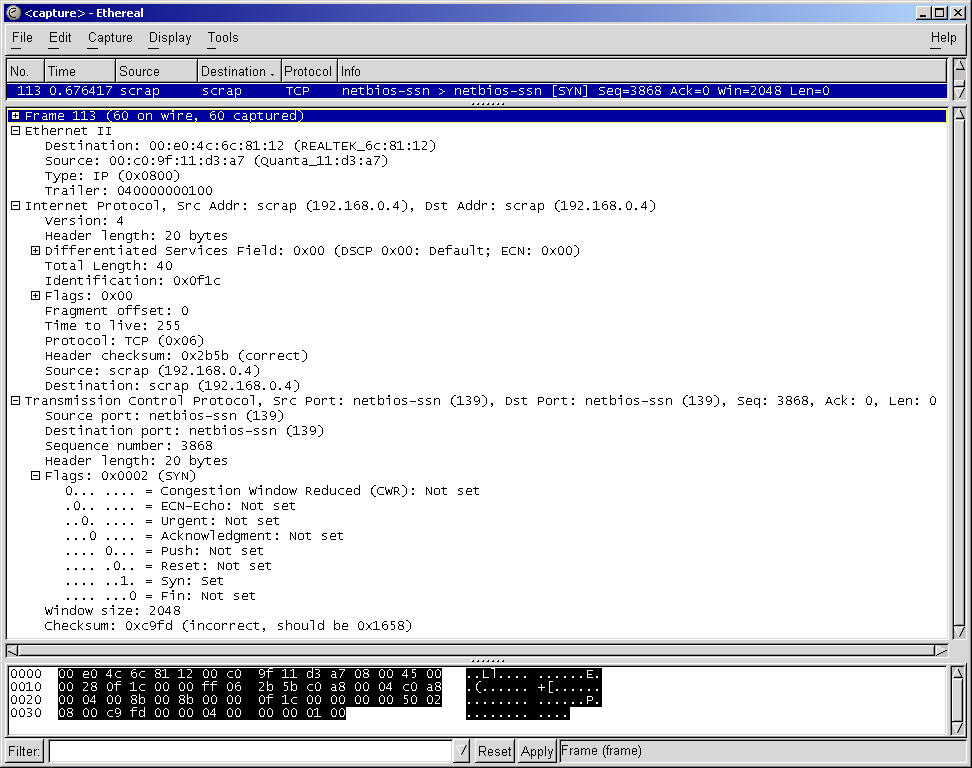

Un exemple de paquet Land.

Un exemple de paquet Land.

Les conséquenses sont assez violentes car en fonction du système d'exploitation, et de la gestion de la couche TCP/IP, cela peut provoquer un blocage ou crash système, une consommation CPU à 100% ou encore une perte des couches réseaux.

L'attaque FTP Bounce : une attaque par rebond en utilisant le protocole FTP

Le FTP Bounce signifie Rebond FTP. C'est un cas de spoofing d'adresse IP. Cette technique est ancienne et ne devrait plus être d'actualité.

Cette technique est en accord avec les RFC, ce qui fait une cible potentielle de tous les serveurs FTP. Elle est basée sur une utilisation de la commande PORT du protocole FTP lorsque le serveur FTP est en mode actif. En effet, cette commande permet de se connecter à n'importe quel autre serveur distant, et à un port donné. Dans ce cas, il est possible que la sécurité du serveur cible soit compromis, dans le cas ou il effectue une vérification des adresses IP d'orinigine. En effet, l'adresse IP que le serveur cible verra sera l'adresse IP du serveur FTP, et non de l'adresse IP de l'attaquant.

Ce petit schéma explique la technique utilisée :

Cette attaque permet donc d'accéder à des données confidentielles lorsque le serveur filtre les adresses IP entrantes.

L'attaque BrKill

Cette attaque a été découverte en 1999. Elle vise les systèmes Win32. Elle consiste à générer des packets qui génèrent un reset, permettant à l'attaquant de couper la connexion de la victime, à distance. Les connexions connectées (FTP, IRC, telnet, SSH, ...) sont alors les cibles potentielles de cette attaque.

Une faille a été découverte dans l'implémentation de la pile TCP/IP de Microsoft 95 et Microsoft NT 4.0.

Cette faille permet de terminer une connexion TCP active, à condition de connaitre le port utilisé par cette connexion (en général entre 1025 et 1100).

La technique est d'envoyer un paquet PSH ACK à la victime, qui nous retourne un paquet ACK contenant le numéro de séquence de la connexion TCP établie.

Il ne reste qu'à envoyer un paquet RST avec ce numéro de séquence à la victime pour couper la connexion TCP/IP.

Vous trouverez plus d'informations sur la page de

Packet Storm.

Tags

HACKING

DÉNIS DE SERVICE

RÉSEAU

RÉSEAU SMB

WINDOWS

LINUX

CONTOURNEMENT DES SÉCURITÉS

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.