Qu'est-ce que la technique d'attaque "Man in the Middle" ?

En informatique, le plus important est l'échange d'information. L'information, telle qu'elle soit, transite toujours entre un émetteur et un destinataire.

L'émetteur et le destinataire peuvent être des machines ou des êtres humains.

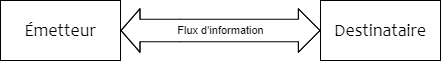

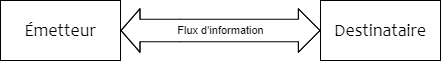

Donc, un schéma classique c'est très simple, ça ressemble à cela :

communication normale entre un émetteur et son destinataire

communication normale entre un émetteur et son destinataire

C'est, par exemple le cas quand vous envoyez un mail à un correspondant, quand vous téléphonez à un proche, quand vous achetez sur Amazon, ou quand un ordinateur se met à jour en contactant un serveur de patchs de sécurité.

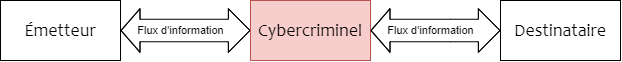

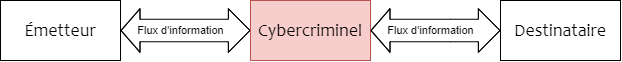

Une technique d'interception de flux est de se positionner entre l'émetteur et le destinataire suivant ce schéma :

communication interceptée par un cybercriminel, positionné au milieu de la communication

communication interceptée par un cybercriminel, positionné au milieu de la communication

Le cybercriminel est donc au milieu des deux correspondants. D'où le nom de l'attaque "Homme du milieu", ou "Man in the Middle" en anglais. En anglais abrégé, il est noté MitM

Une technique d'interception d'un flux d'information

L'attaque Man in the Middle est une des techniques d'interception. Elle permet donc de se mettre en coupure du flux.

Tout ce qui est émis transite avant par le cybercriminel avant d'arriver à destination.

Cela est un avantage très important. Le cybercriminel peut donc analyser et éventuellement modifier l'information avant qu'elle en reparte vers le destinataire.

L'autre avantage est que cela est totalement invisible des deux correspondants. L'émetteur ne sais pas que son message a été intercepté et potentiellement analysé et modifié, et le destinataire ne sait pas que le message a été intercepté et modifié par un tiers.

Par exemple, une technique d'

écoute téléphonique peut se faire par Man in the Middle.

Comment est-possible ?

Il existe quelque techniques qui permettent de se mettre au milieu d'une conversation. Voici les principales.

L'ARP poisoning

L'ARP est un protocole qui permet la communication entre deux ordinateurs d'un même réseau sans utiliser le protocole IP. Il est, par exemple, utilisé lors de l'attribution de l'adresse IP par DHCP.

Ce protocole est utilisé par les switchs de votre réseau local d'entreprise.

En envoyant de nombreuses requêtes il est possible de saturer d'information les switchs réseaux, au point qu'ils prennent ces informations comme légitimes. De ce fait, le flux vers un ordinateur est expédié vers un autre ordinateur. Et cela se fait en ARP, c'est à dire dans la couche liaison du modèle OSI. Quelle est l'avantage à cela ? Quelques soit votre protection sur l'ordinateur cible (firewall IP, antivirus, etc), cette attaque contourne automatiquement toutes les protection et sécurité puisqu'elle est exécutée avant IP et avant TCP !

Les inconvénients de cette attaque sont nombreux :

Elle se limite à attaquer un ordinateur sur le réseau local. Vous ne pouvez pas pirater une IP internet avec cette attaque.

Vous ne pouvez pas attaquer un seul protocole de la cible. Vous récupérez tous les flux de l'émetteur et du destinataire.

Vu que vous interceptez tous les flux d'un coup, et durant toute le temps de l'attaque, elle n'est pas très discrète. Sur un réseau local surveillé, vous allez vous faire détecter rapidement.

Nous avons déjà un article sur

l'attaque ARP redirect, nous vous invitons donc à le lire.

Le DNS poisoning

Très similaire à l'ARP poisoning, le DNS poisoning sature le cache des serveurs DNS avec des requêtes DNS forgées par l'attaquant. Ainsi il est possible de faire croire aux serveurs DNS que le site cible a changé d'adresse IP. Et cette nouvelle adresse IP, c'est celle du cybercriminel. Ainsi toutes les requêtes qui utilisent le nom de domaine de la victime sont réexpédiées sur l'ordinateur de l'attaquant, qui, à son tour, pourra les retransmettre au serveur original.

Comme l'ARP redirect, il ne permet pas de cibler un protocole particulier, et tout le flux est envoyé au cybercriminel.

Le DNS poisoning permet donc de se met en Man in the Middle sur une adresse IP internet.

Cette attaque est beaucoup plus discrète que l'ARP poisoning, car franchement, vous regardez souvent les logs de votre serveur DNS ? Si l'adresse IP de votre nom de domaine change vous vous en apercevez ?

Utilisation d'un point d'accès Wifi pirate

De la même manière que votre fournisseur de réseau mobile peut voir tous les flux de votre mobile, et qu'un propriétaire de réseau Wifi peut voir tous flux de tout ceux qui se connectent en Wifi, alors cela donne la possibilité à un cybercriminel de créer un réseau Wifi identique à cela de sa cible. Ainsi, si un ordinateur, tablette ou téléphone portable se connecte au Wifi du cybercriminel, celui ci pourra intercepter tous les flux.

Comme l'ARP redirect, il ne permet pas de cibler un protocole particulier, et tout le flux Wifi est envoyé au cybercriminel.

Cette attaque peut être plus ou moins discrète, s'il y a plusieurs réseaux Wifi dans une entreprise ou dans une zone industrielle, est-ce que quelqu'un verra s'il y a un réseau Wifi de plus ?

Ah, et puis pendant que j'y pense, évitez les connexions Wifi publiques et gratuites (coucou les Macdo). Vous avez bien un téléphone qui fait partage de connexion, n'est-ce pas ?

Pour aller plus loin, vous trouverez ce

petit programme qui permet de créer des points d'accès Wifi pirate. A n'utiliser que pour des recherches expérimentales, bien entendu.

L'utilisation d'un VPN

Le VPN vous protège des pirates n'est-ce pas ? Et bien non, pas du tout ! Quand vous utilisez un VPN, tout ou partie de vos flux d'information sont envoyés à votre fournisseur de VPN. Donc, lui est déjà en Man in the Middle, entre votre ordinateur et le reste d'internet. Avez vous suffisamment confiance en votre fournisseur VPN ?

Et puis, que se passe-t-il si votre fournisseur VPN est piraté, comme par exemple chez

NordVPN en octobre 2019 ? Ce piratage, a duré prêt de 19 mois : de mars 2018 à octobre 2019. Une faille permettait de récupérer la clé privée des connexions VPN de NordVPN. Ainsi les cybercriminels ont eu tout le temps et tout le nécessaire technique pour faire de faux points d'accès VPN, strictement identiques à NordVPN. Sauf que ces points d'accès VPN étaient controlés par les cybercriminels, donc pouvait intercepter, écouter et modifier tous les flux de ceux qui se connectaient.

Je répète ma question : Avez vous suffisamment confiance en votre fournisseur VPN ?

L'utilisation d'un proxy sur Internet

Le problème des VPN est strictement identique avec les serveurs Proxy trouvés sur Internet.

Qui contrôle ces proxy ? Êtes vous sûr que vous voulez envoyer du flux sur ces serveurs ?

Quelles protections contre le Man in the Middle ?

Cette technique n'est pas facile à contrer, vu que le coeur de l'attaque ne se situe pas sur votre poste de travail, ni sur l'ordinateur avec lequel vous communiquez, mais bel et bien entre les 2. Donc vous pouvez installer tous les logiciels que vous voulez sur votre ordinateur, cela ne changera rien.

Cependant, il est possible d'atténuer ou de détecter cette attaque.

- Investir dans des outils de détection d'intrusion et/ou de surveillance réseaux (monitoring)

- Utilisez des protocole cryptés. C'est plus difficile pour un cybercriminel d'intercepter des flux cryptés comme SSH ou HTTPS. Je n'ai pas dit que c'était impossible, j'ai dit "plus difficile".

- Lisez les messages de warning de vos logiciels. Par exemple, votre client SSH vous dira s'il détecte que vous vous connectez à un ordinateur dont l'adresse Mac a changé, ce qui est possiblement la conséquence d'une attaque Man in the Middle.

Tags

MAN IN THE MIDDLE (MiTM)

CONTOURNEMENT DES SÉCURITÉS

HACKING

PIRATAGE

RÉSEAU

DNS

WIFI

SANS FIL

VPN

FUITE D'INFORMATIONS

CYBERCRIMINALITÉ

Inscription à notre lettre d'information

Inscrivez-vous à notre

lettre d'information pour vous tenir au courant de nos actualités et de nos dernières trouvailles.