Entreprise française de cybersécurité depuis 2004

☎ 03 60 47 09 81 - info@securiteinfo.com

☎ 03 60 47 09 81 - info@securiteinfo.com

usage: munin.py [-h] [-f path] [-c cache-db] [-i ini-file] [-s sample-folder]

[--comment] [-p vt-comment-prefix] [--download]

[-d download_path] [--nocache] [--intense] [--retroverify]

[-r num-results] [--nocsv] [--verifycert] [--sort] [--debug]

Online Hash Checker

optional arguments:

-h, --help show this help message and exit

-f path File to process (hash line by line OR csv with hash in

each line - auto-detects position and comment)

-c cache-db Name of the cache database file (default: vt-hash-

db.pkl)

-i ini-file Name of the ini file that holds the API keys

-s sample-folder Folder with samples to process

--comment Posts a comment for the analysed hash which contains

the comment from the log line

-p vt-comment-prefix Virustotal comment prefix

--download Enables Sample Download from Hybrid Analysis. SHA256

of sample needed.

-d download_path Output Path for Sample Download from Hybrid Analysis.

Folder must exist

--nocache Do not use cache database file

--intense Do use PhantomJS to parse the permalink (used to

extract user comments on samples)

--retroverify Check only 40 entries with the same comment and

therest at the end of the run (retrohunt verification)

-r num-results Number of results to take as verification

--nocsv Do not write a CSV with the results

--verifycert Verify SSL/TLS certificates

--sort Sort the input lines (useful for VT retrohunt results)

--debug Debug output

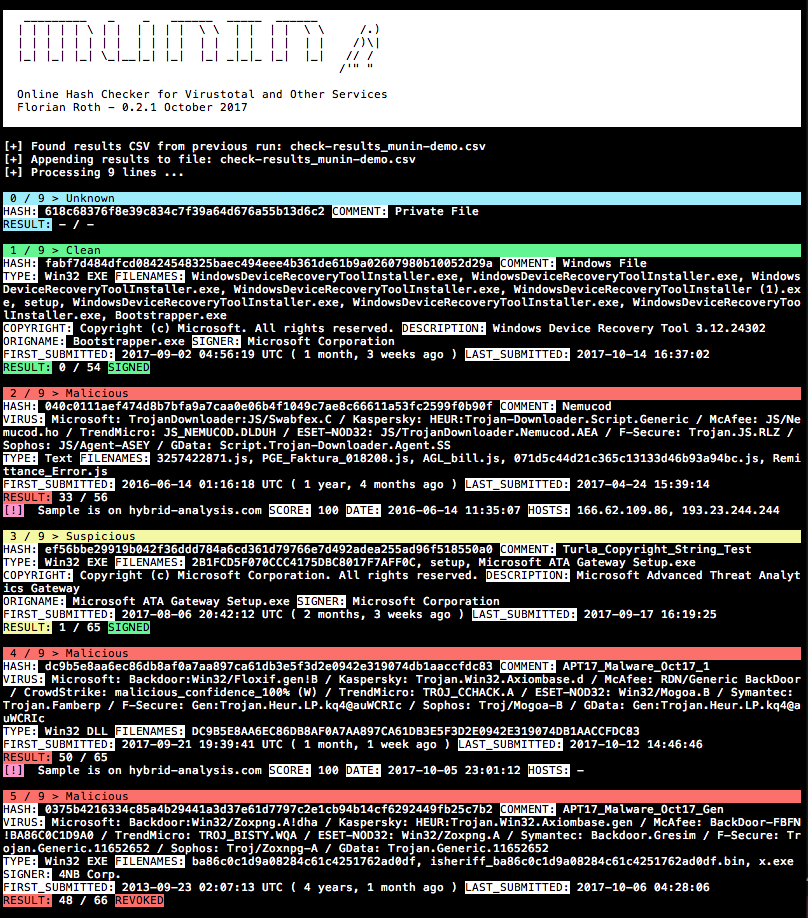

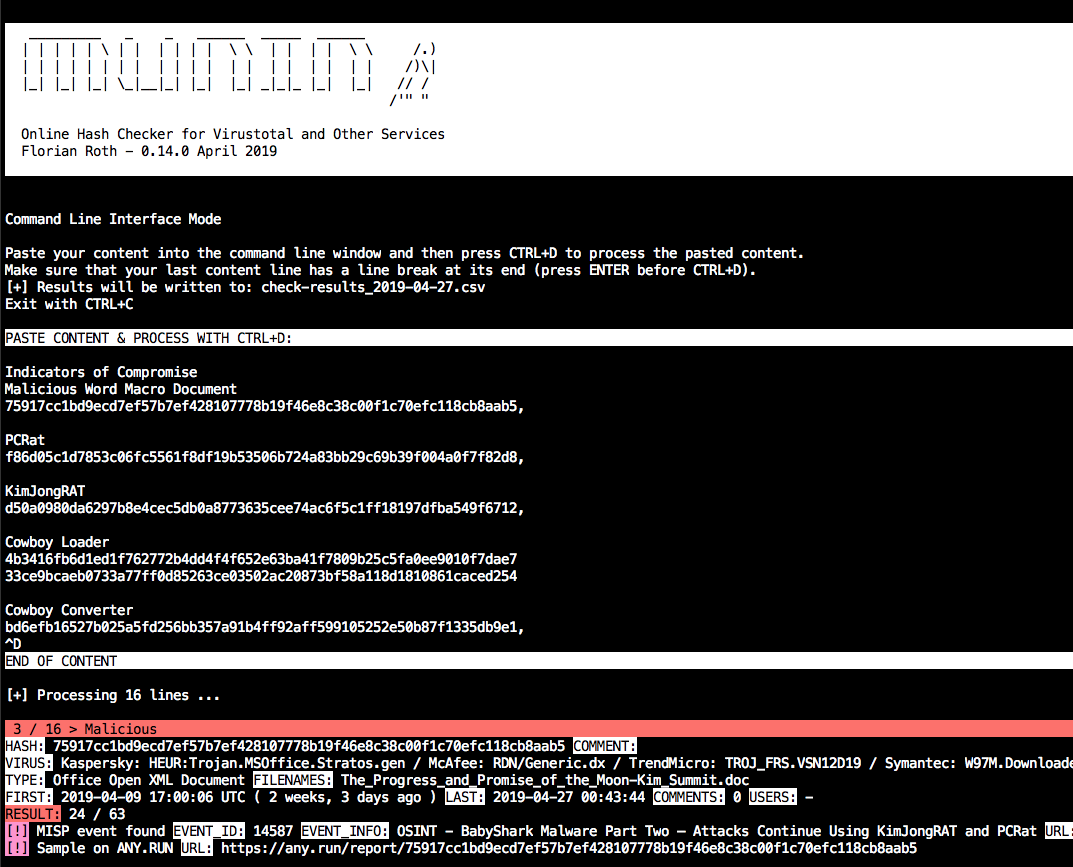

pip3 install -r requirements.txt (sur macOS ajouter --user)munin.ini comme template, et voir la section Obtenir vos clés API si vous avez besoin d'aide)python munin.py -i my.ini -f munin-demo.txtpython3 munin.py -i my.ini -f ~/Downloads/retro_huntpython3 munin.py -i my.ini -f ~/Downloads/misp-event-1234.csv --sort --intensepython3 munin.py -i my.ini -s ~/malware/case34python3 munin.py -i my.iniProfile > My API keyProfile > API keyAuthkey est utilisée comme clé API--cli et suivez les instructions.python3 munin.py -i my.ini --cliCTRL+D pour terminer la saisie. La dernière ligne à besoin d'un "ligne break" à la fin.

--web et, facultativement, spécifier un port avec -w portpython3 munin.py -i my.ini --web -w 8080http://server:port/

Emotet:1585ad28f7d1e0ca696e6c6c2f1d008a

ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa;IOC1

dc9b5e8aa6ec86db8af0a7aa897ca61db3e5f3d2e0942e319074db1aaccfdc83

{

"comment": "Emotet",

"commenter": "-",

"comments": "0",

"copyright": "Copyright (C) America Online, Inc. 1999 - 2004",

"description": "Utilities",

"expired": false,

"filenames": "sourcedev.exe, MISCUTIL, x8ykNnr_9WofXq7Nh_xuEzSPW.exe, jwuKBLWN681ztj6Zks.exe",

"filetype": "Win32 EXE",

"first_submitted": "2019-01-19 13:46:21 UTC ( 2 months, 2 weeks ago )",

"firstsubmission": "2019-01-19 13:46:21 UTC ( 2 months, 2 weeks ago )",

"harmless": false,

"hash": "1585ad28f7d1e0ca696e6c6c2f1d008a",

"hybrid_available": false,

"hybrid_compromised": "-",

"hybrid_date": "-",

"hybrid_score": "-",

"imphash": "2820d9bdc397f88a8a1e957e1a824482",

"last_submitted": "2019-02-27 09:44:03",

"malshare_available": false,

"md5": "1585ad28f7d1e0ca696e6c6c2f1d008a",

"misp_available": true,

"misp_events": "",

"misp_info": [],

"mssoft": false,

"origname": "-",

"positives": 48,

"rating": "malicious",

"res_color": "\u001b[41m",

"result": "48 / 64",

"revoked": false,

"sha1": "4561d0ad575d5f02fb06e062a37de15861c3bd89",

"sha256": "35e304d10d53834e3e41035d12122773c9a4d183a24e03f980ad3e6b2ecde7fa",

"signed": false,

"signer": "-",

"total": 64,

"urlhaus_available": true,

"vendor_results": {

"CrowdStrike": "win/malicious_confidence_100% (W)",

"ESET-NOD32": "a variant of Win32/Kryptik.GOUY",

"F-Secure": "Trojan.TR/AD.Emotet.pdiuu",

"GData": "Trojan.GenericKD.40960256",

"Kaspersky": "HEUR:Trojan.Win32.Generic",

"McAfee": "Emotet-FLL!1585AD28F7D1",

"Microsoft": "Trojan:Win32/Emotet.DN",

"Sophos": "Mal/Emotet-Q",

"Symantec": "Trojan.Gen.2",

"TrendMicro": "-"

},

"virus": "Microsoft: Trojan:Win32/Emotet.DN / Kaspersky: HEUR:Trojan.Win32.Generic / McAfee: Emotet-FLL!1585AD28F7D1 / CrowdStrike: win/malicious_confidence_100% (W) / ESET-NOD32: a variant of Win32/Kryptik.GOUY / Symantec: Trojan.Gen.2 / F-Secure: Trojan.TR/AD.Emotet.pdiuu / Sophos: Mal/Emotet-Q / GData: Trojan.GenericKD.40960256",

"virusbay_available": false,

"vt_positives": 48,

"vt_queried": false,

"vt_total": 64,

"vt_verbose_msg": "Scan finished, information embedded"

}

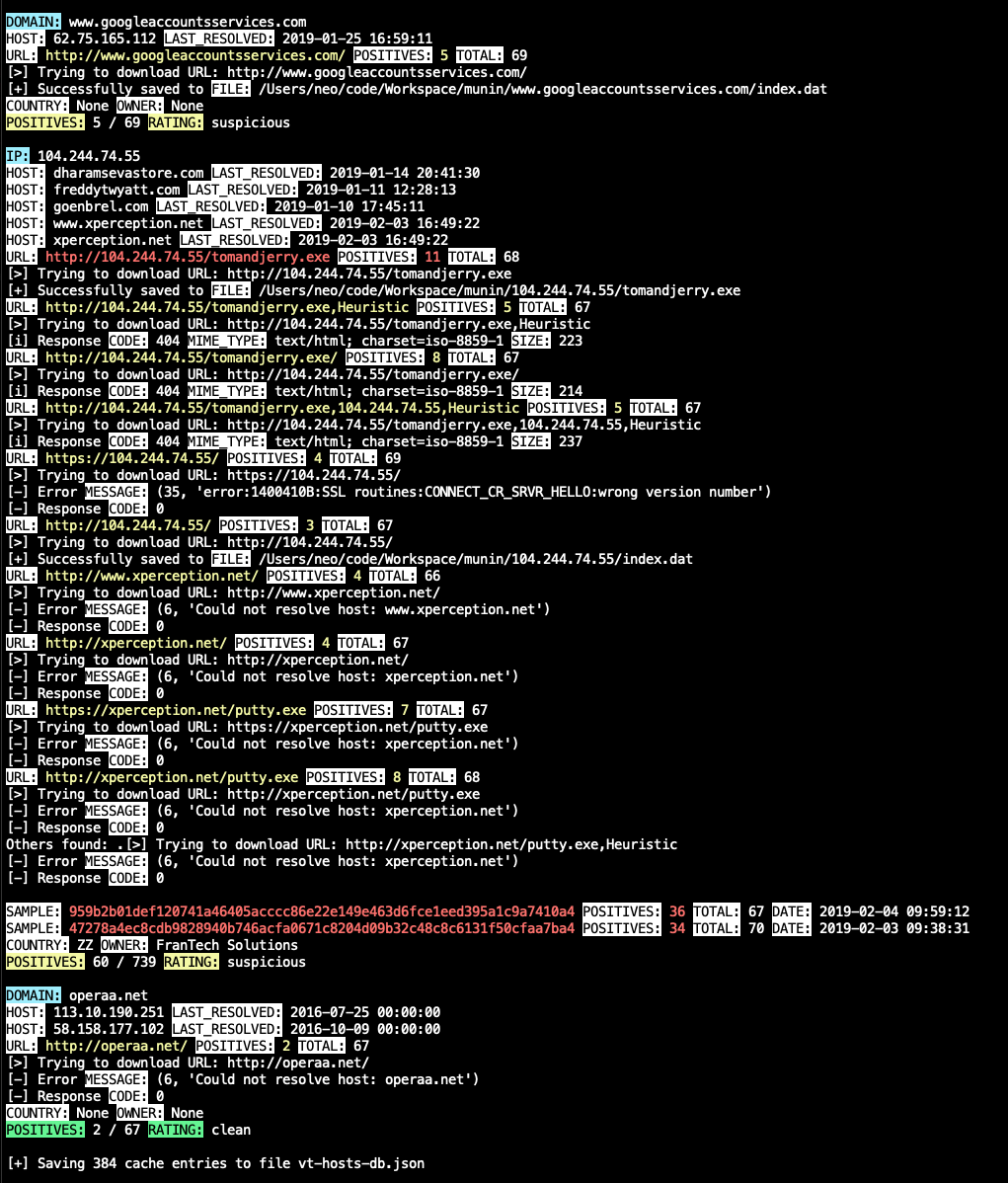

cooldown_time = vt_wait_time - process_time{"status": "VT cooldown active"}munin-host.py) récupère plus d'informations sur les adresses IP et les hosts ou noms de domaines dans les listes IOC

usage: munin.py [-h] [-f path] [-c cache-db] [-i ini-file] [-s sample-folder]

[--comment] [-p vt-comment-prefix] [--download]

[-d download_path] [--nocache] [--intense] [--nocsv]

[--verifycert] [--sort] [--web] [-w port] [--debug]

Online Hash Checker

optional arguments:

-h, --help show this help message and exit

-f path File to process (hash line by line OR csv with hash in

each line - auto-detects position and comment)

-c cache-db Name of the cache database file (default: vt-hash-

db.pkl)

-i ini-file Name of the ini file that holds the API keys

-s sample-folder Folder with samples to process

--comment Posts a comment for the analysed hash which contains

the comment from the log line

-p vt-comment-prefix Virustotal comment prefix

--download Enables Sample Download from Hybrid Analysis. SHA256

of sample needed.

-d download_path Output Path for Sample Download from Hybrid Analysis.

Folder must exist

--nocache Do not use cache database file

--intense Do use PhantomJS to parse the permalink (used to

extract user comments on samples)

--nocsv Do not write a CSV with the results

--verifycert Verify SSL/TLS certificates

--sort Sort the input lines

--web Run Munin as web service

-w port Web service port

--cli Run Munin in command line interface mode

--debug Debug output

python3 munin-host.py -i your-key.ini -f ./munin-hosts-demo.txt --noresolve --downloadmunin-host.py dans un réseau surveillé par un IDS provoquera des alertes puisque munin-host.py fait des requêtes DNS des domaines malicieux et a une option pour télécharger les fichiers malicieux.

pip uninstall pycurl

brew update

brew reinstall openssl

export PKG_CONFIG_PATH="/usr/local/opt/openssl/lib/pkgconfig"

export LDFLAGS="-L/usr/local/opt/openssl/lib"

export CPPFLAGS="-I/usr/local/opt/openssl/include"

export PYCURL_SSL_LIBRARY=openssl

pip install pycurl --global-option="--with-openssl"